技术摘要:

本发明实施例公开了一种基于边界理论的网络安全分析方法,所述方法包括:划分逻辑安全域;防护各所述安全域内部的安全;防护所述安全域间的边界安全。本发明实施例摒弃传统基于物理环境进行安全边界划分的思想,依据业务功能、信息敏感性以及安全级别,在逻辑上进行安 全部

背景技术:

云计算、大数据和物联网技术的逐步成熟,物物相连的理念,催生了大量新型应 用,这使作为基础设施的网络架构也更加复杂,网络边界在物理上越来越模糊。由于社会资 源联网共享,跨部门协调联动的需要,越来越多的应用被推向云端,内外网数据交互不可避 免,这也使网络边界从静态向动态慢慢变化。 基于上述变化,网络安全监测防御形势日趋严峻。因此需要一种更加科学有效的 方法界定网络安全边界,在此基础上进行更有针对性的分区分域的安全防护。

技术实现要素:

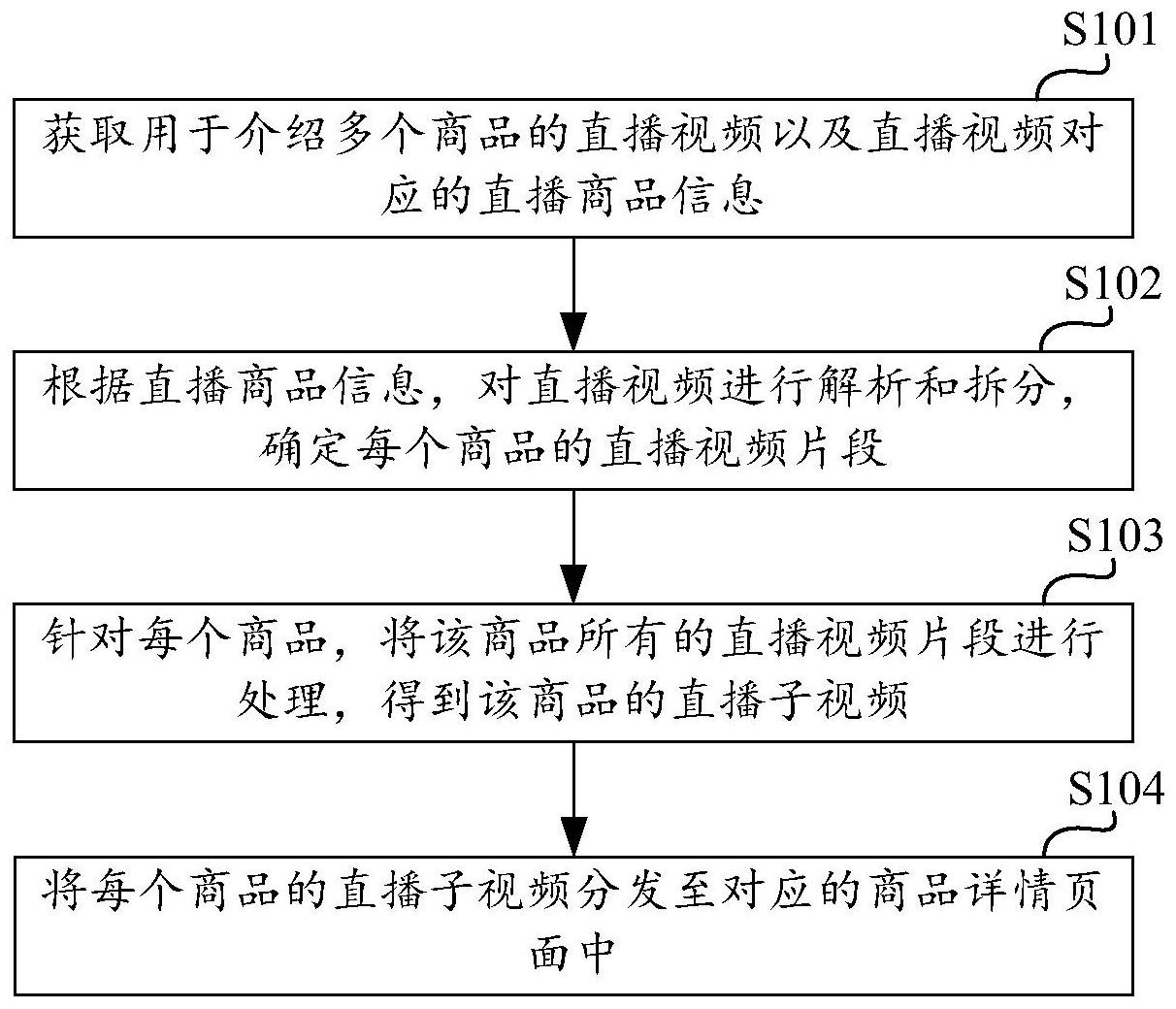

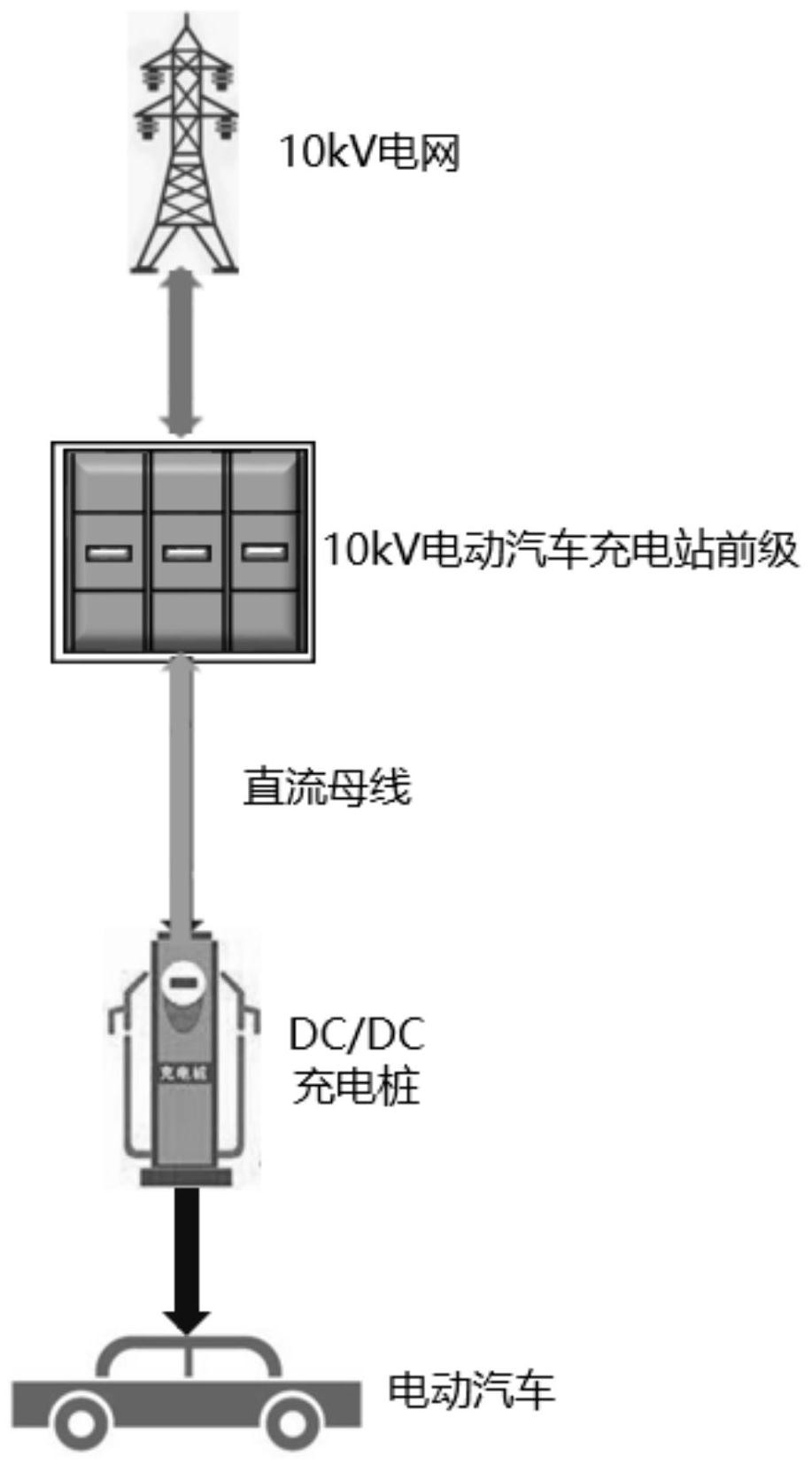

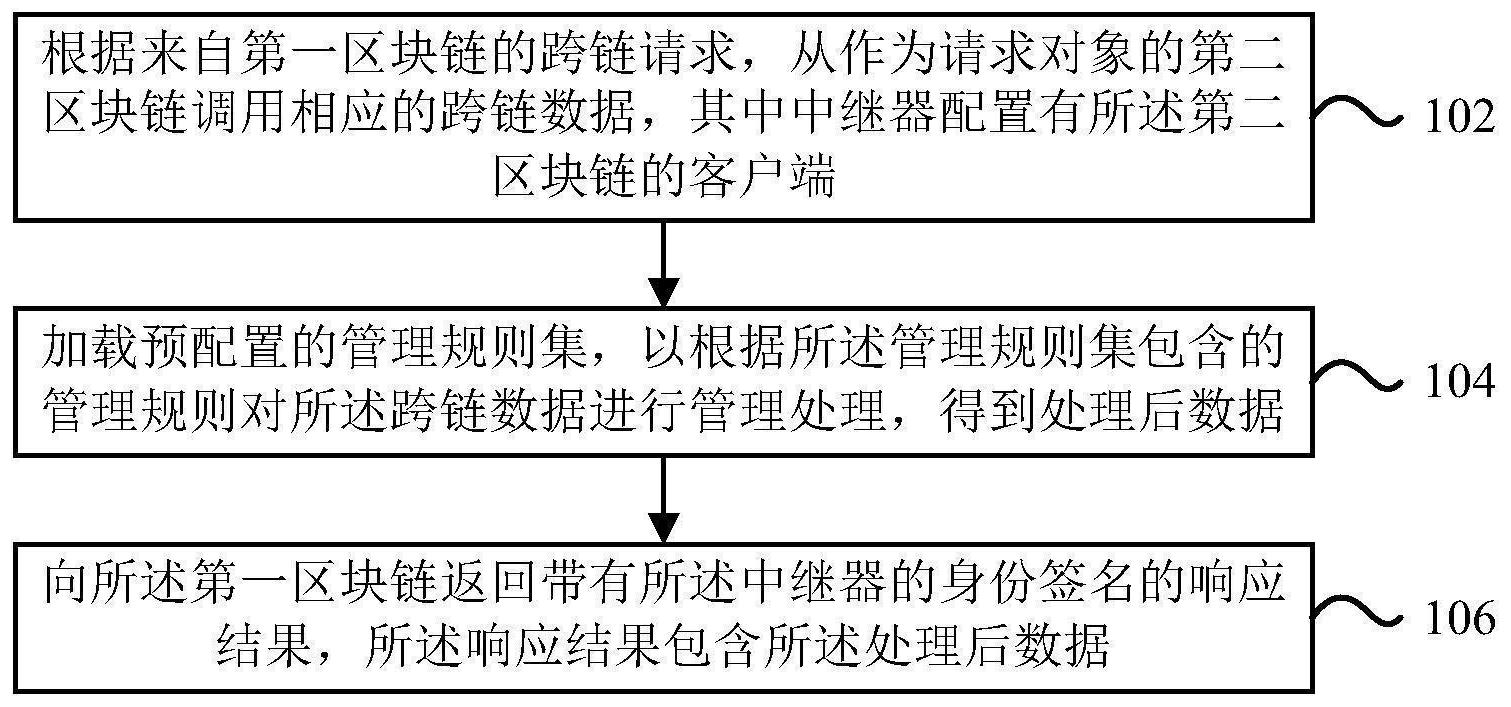

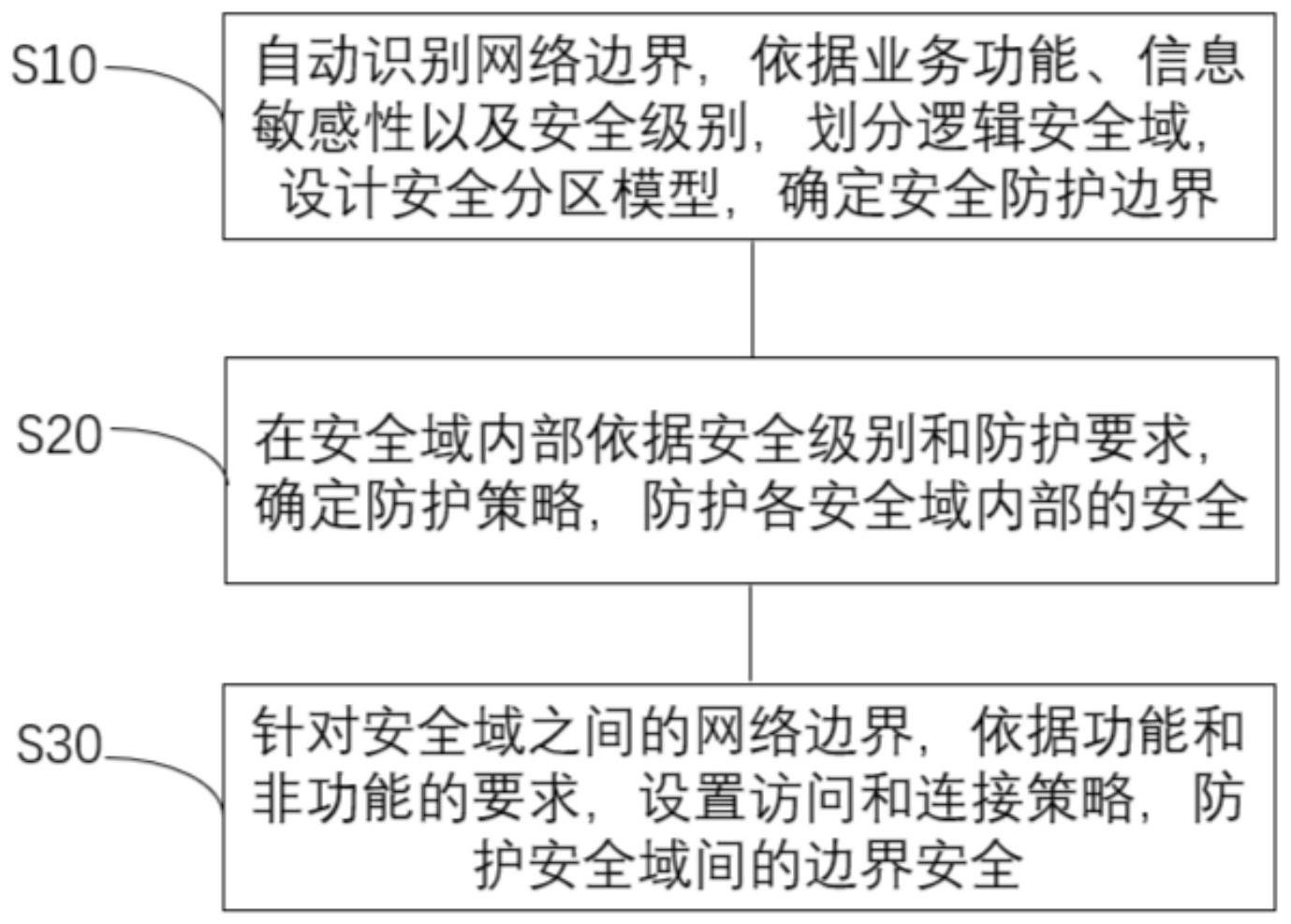

针对上述技术问题,本发明实施例提供了一种基于边界理论的网络安全分析方 法,总体上提升攻击防范能力。 本发明实施例提供一种基于边界理论的网络安全分析方法,所述方法包括:自动 识别网络边界,依据业务功能、信息敏感性以及安全级别,划分逻辑安全域,设计安全分区 模型,确定安全防护边界;在安全域内部依据安全级别和防护要求,确定防护策略,防护各 安全域内部的安全;针对安全域之间的网络边界,依据功能和非功能的要求,设置访问和连 接策略,防护安全域间的边界安全。 可选地,所述自动识别网络边界,依据业务功能、信息敏感性以及安全级别,划分 逻辑安全域,设计安全分区模型,确定安全防护边界的步骤包括:自动识别网络边界;确定 安全资产;根据所述安全资产定义安全策略和安全级别;根据所述安全策略和安全级别划 分不同的安全域。 可选地,所述在安全域内部依据安全级别和防护要求,确定防护策略,防护各安全 域内部的安全的步骤包括:针对各所述安全域建立行为模型和安全基线;根据行为和属性 来识别和划分不同的群体,通过群体分析实现小概率事件发现及风险的趋势预测。 可选地,所述针对安全域之间的网络边界,依据功能和非功能的要求,设置访问和 连接策略,防护安全域间的边界安全的步骤包括:对边界访问策略实施管控;对越权访问、 非法访问、非法外联中的至少一种异常行为进行发现并预警。 可选地,所述自动识别网络边界的步骤包括:识别网络设备类型、分析访问路径和 服务协议,自动完成网络边界的发现和识别。 可选地,所述对边界访问策略实施管控的步骤包括:采集安全域间的边界之间的 流量数据,对网络内跨安全域或跨网络的行为进行分析;根据采集的流量数据生成边界访 问策略;定期优化边界访问策略。 可选地,所述定期优化边界访问策略的步骤包括:应定期进行策略校验,对超出边 界策略的网络连接进行核对,确定是否存在违规开设网络边界访问控制权限的情况;对长 4 CN 111614639 A 说 明 书 2/5 页 期未命中的边界策略进行核对,确定是否存在业务应用已经下线但边界策略未同步取消的 情况;在生成边界策略后,同步旁路运行一段时间,用真实运行的数据检测策略的有效性, 并验证是否有合法的网络连接未包含在策略里。 可选地,所述对越权访问、非法访问、非法外联中的至少一种异常行为进行发现并 预警的步骤包括:通过系统自动生成的行为分析模型和手动设置的违规策略实施监测,发 现异常行为;通过监控报警、短信通知、自动阻断中的至少一种方式通知管理员或自动完成 预警处置。 本发明实施例提供的一种基于边界理论的网络安全分析方法,通过划分逻辑安全 域;防护各所述安全域内部的安全;防护所述安全域间的边界安全,因此相对于现有技术, 本发明实施例摒弃传统的基于物理环境进行安全边界划分的思想,依据业务功能、信息敏 感性以及安全级别,在逻辑上进行安全边界的划分,提出安全分区设计模型,在网络安全防 护上,提供可认证性,实现可管理性,保障链路畅通性,总体上提升攻击防范能力。 附图说明 图1为本发明一种基于边界理论的网络安全分析方法的一个实施例的流程示意 图; 图2为本发明一种基于边界理论的网络安全分析方法的另一个实施例的流程示意 图; 图3为本发明一种基于边界理论的网络安全分析方法的另一个实施例的流程示意 图; 图4为本发明一种基于边界理论的网络安全分析方法的另一个实施例的流程示意 图; 图5为本发明一种基于边界理论的网络安全分析方法的另一个实施例的流程示意 图。