技术摘要:

本公开的实施例涉及用于建立设备连接的方法和设备。本文中描述的技术利用域内的受信任实体来使得设备能够建立与彼此的信任,因此它们可以安全地发现彼此和连接到彼此。在本文中讨论的各种示例中,一种设备被配置为,向所述受信任实体提供信任信息和/或从所述受信任实体 全部

背景技术:

通常,计算设备广播静态介质访问控制(MAC)地址,该静态MAC地址允许其它设备 发现该设备和经由被广播的静态MAC地址连接到该设备。MAC地址包括被指派给网络接口的 唯一标识符,以用于在物理网段上通信。例如,MAC地址被用作以太网和Wi-Fi的网络地址。 然而,通过广播其静态MAC地址,计算设备变得易受该计算设备不想与之连接的攻 击或者恶意实体(例如,设备)的伤害。攻击或者恶意实体可以利用静态MAC地址来伪造连 接、消费来自该设备的数据以及在各种实例中甚至掌控该设备。为了对抗这些攻击或者恶 意实体,可以将计算设备与随机MAC地址和/或静态通用MAC地址相关联。例如,可以初始使 用随机MAC地址实现对设备的配对和发现,并且在连接被建立之后,可以通过静态通用MAC 地址实现数据通信。尽管使用随机MAC地址帮助解决了攻击或者恶意实体伪造与计算设备 的连接的问题,但使用随机MAC地址也妨碍两个计算设备之间的高效的(例如,自动的)发 现。此外,在两个设备之间建立连接之后,攻击或者恶意实体可以暴露被用于通信的静态通 用MAC地址。

技术实现要素:

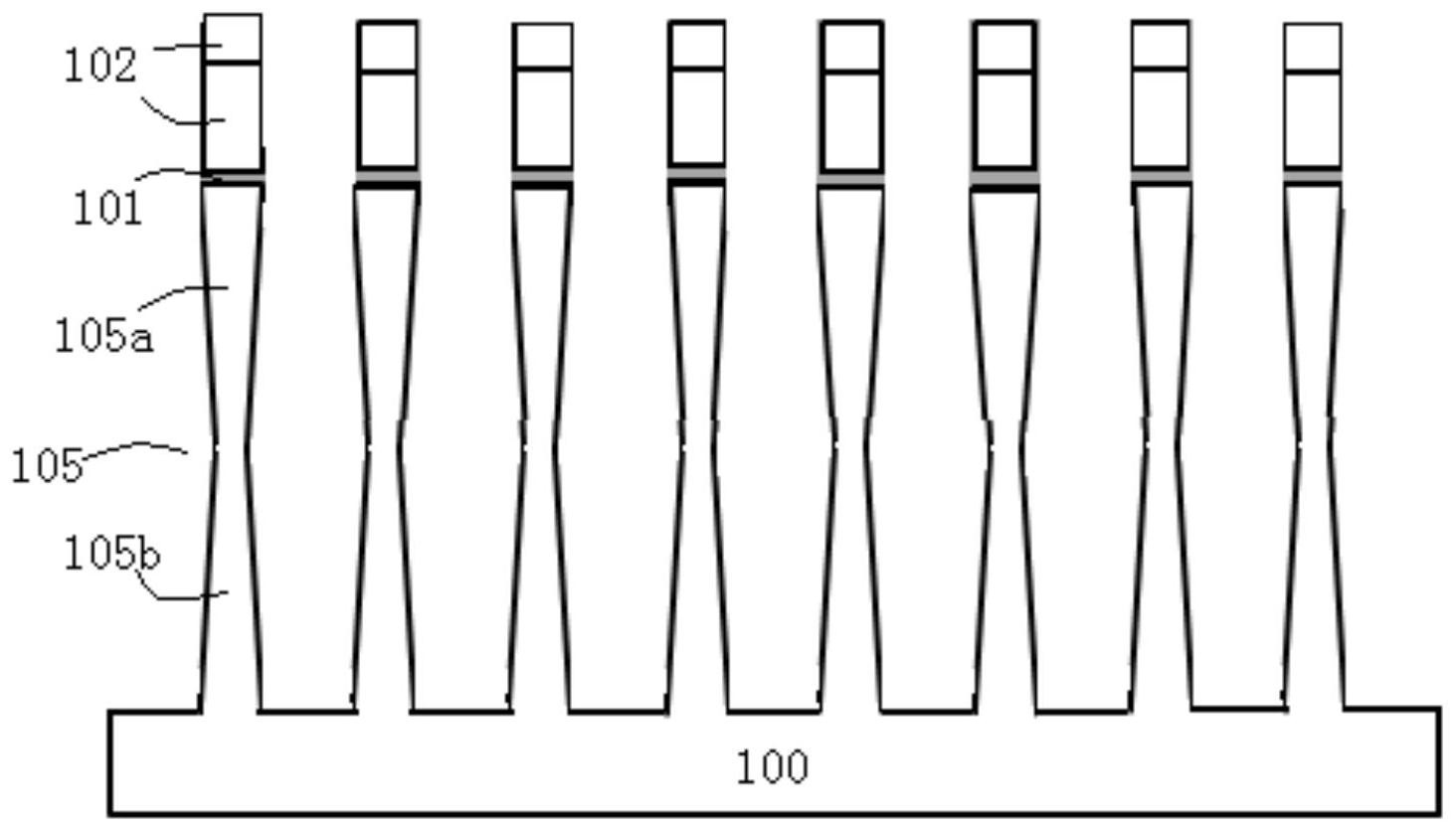

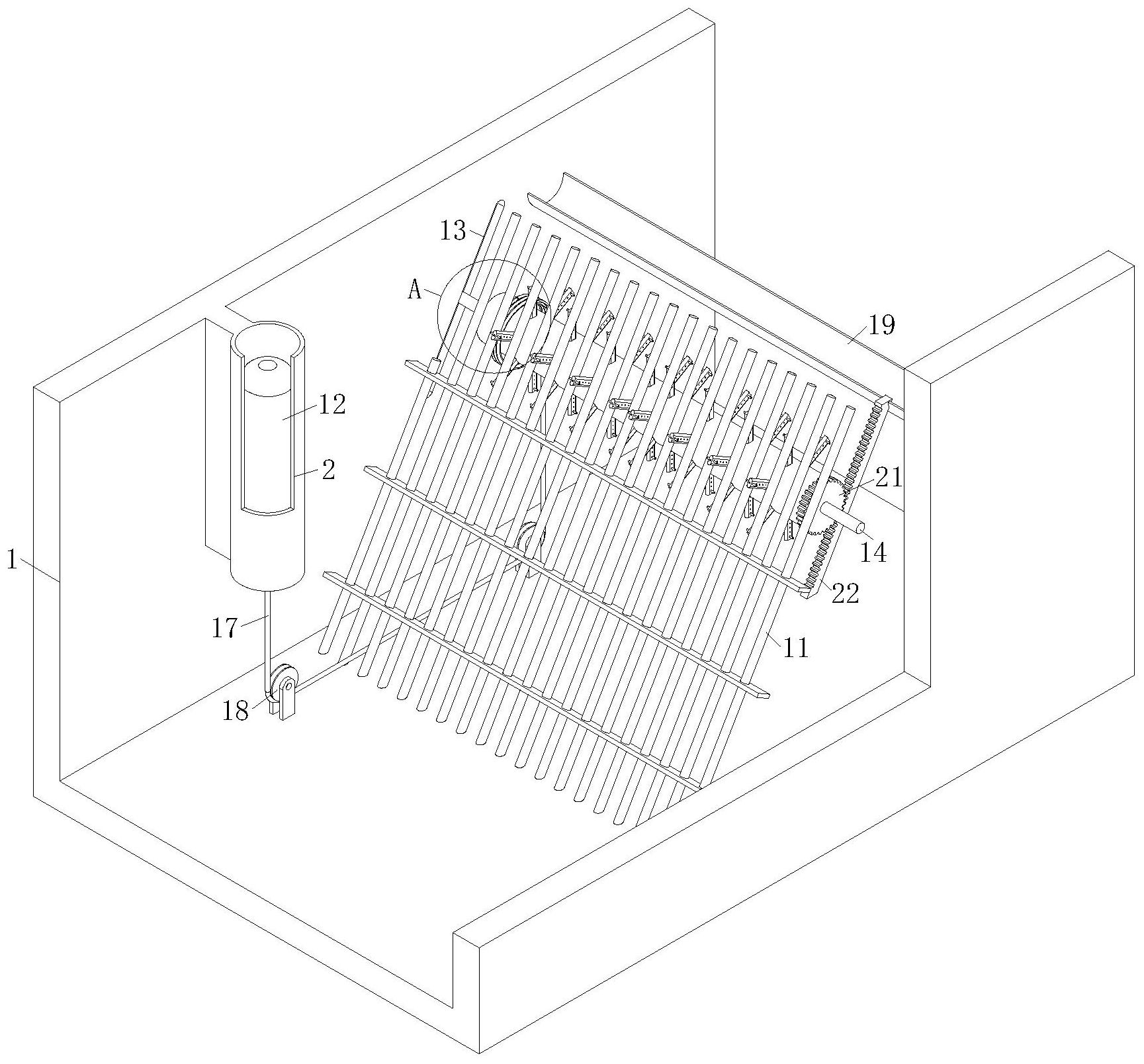

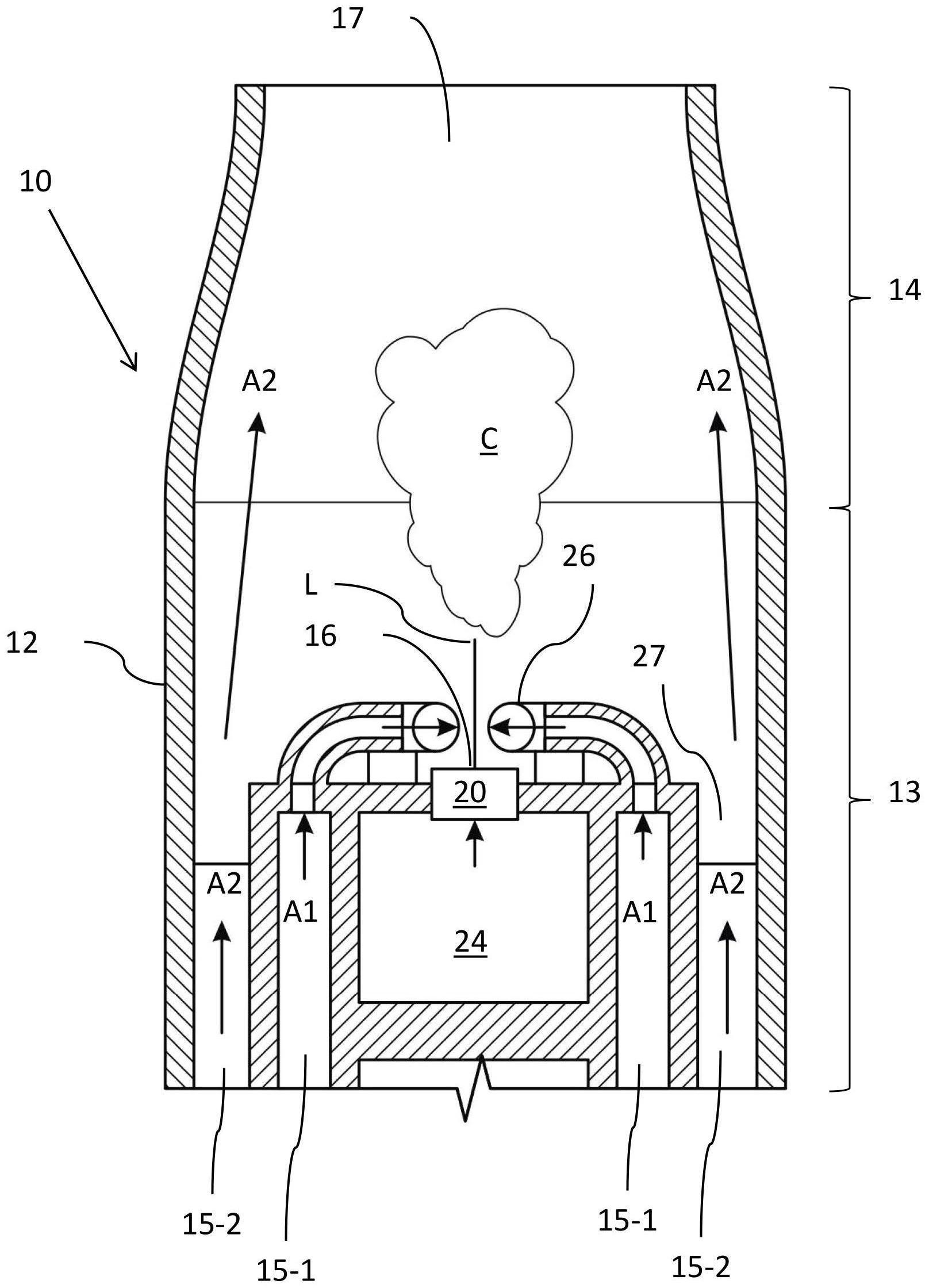

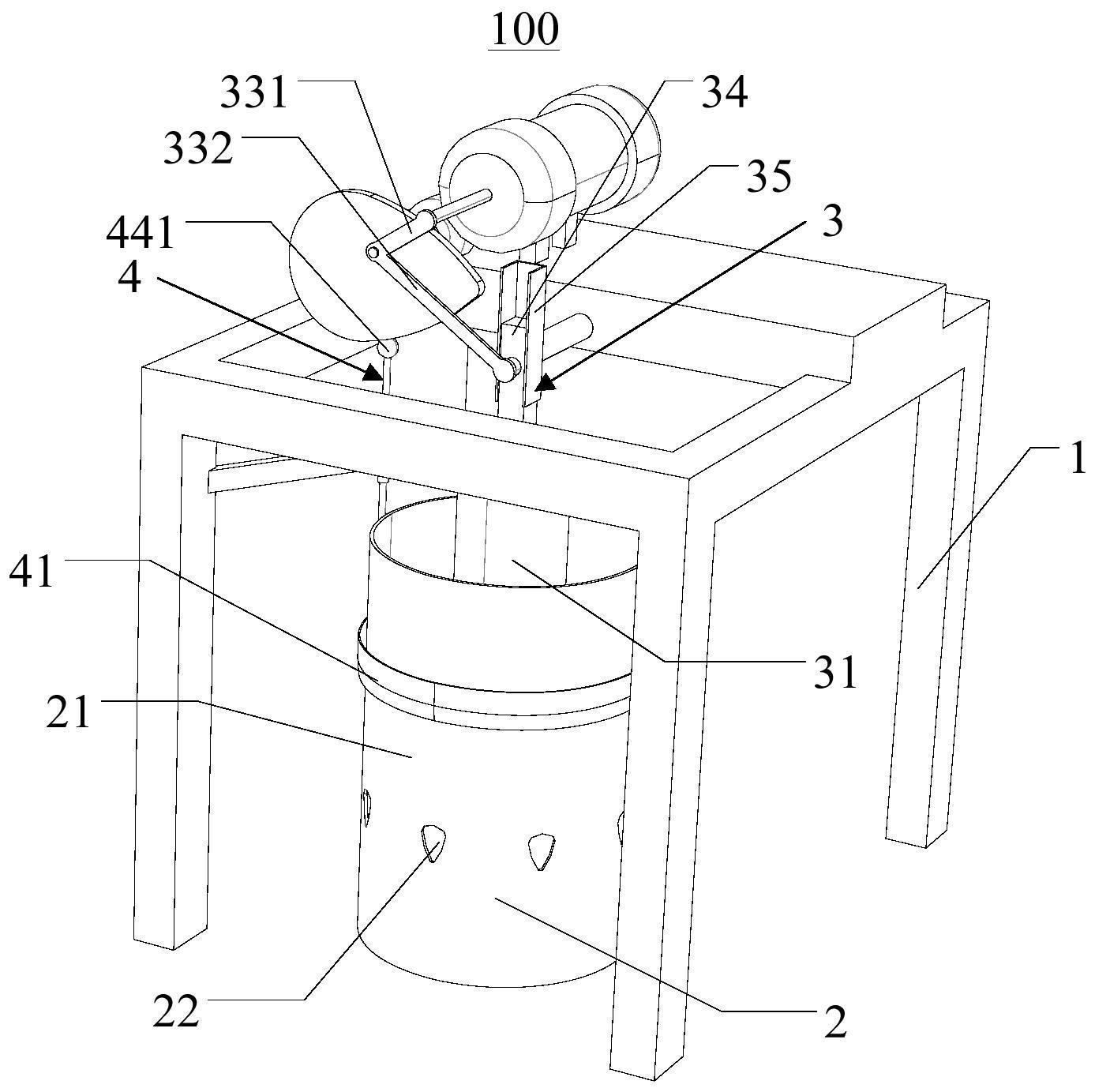

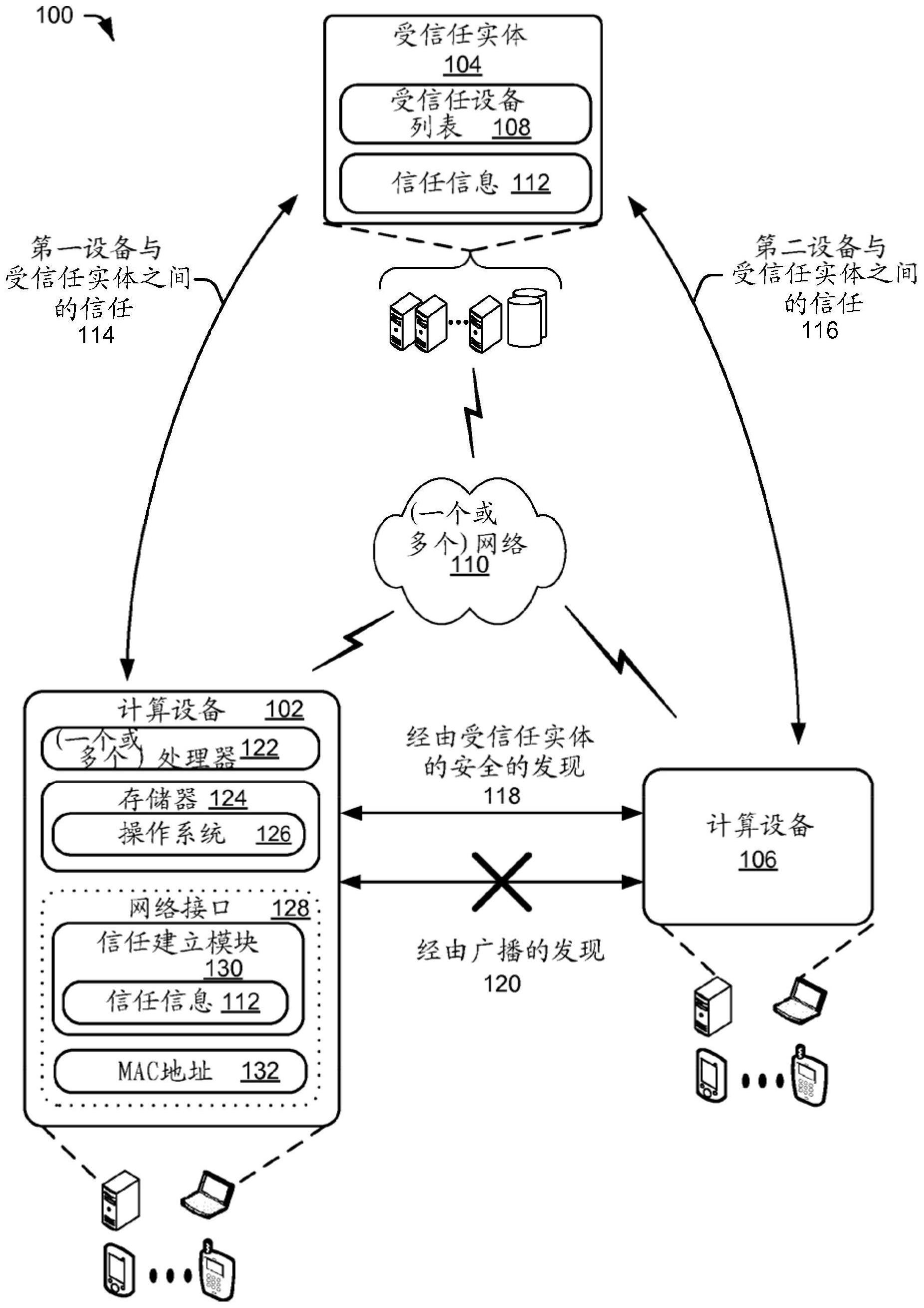

本申请描述了使得相同的域的部分的两个设备能够安全和/或自动地建立与彼此 的信任和与彼此连接。所述两个设备通过与受信任实体交互利用该受信任实体来获得用于 安全和/或自动地建立与彼此的信任的信任信息。受信任实体可以担当对所述域(例如,企 业域)进行管理以及维护和共享信任信息的任务。例如,信任信息可以包括加密密钥对的公 钥、已由受信任实体对其进行签名的证明真实性的证书和/或用于计算形成散列链的一系 列结果的散列函数和散列种子(hash seed)。设备可以使用信任信息来发现另一个设备、连 接到该另一个设备和动态地变更用于与该另一个设备通信的MAC地址。 提供本概要以便以简化形式介绍下面在详细说明中进一步描述的概念的选择。本 概要不旨在标识所要求保护的主题的关键特征或者必要特征,其也不旨在被用作在确定所 要求保护的主题的范围时的辅助。例如,术语“技术”可以指如被上面的上下文和贯穿本文 档所准许的(一个或者多个)系统、(一个或者多个)方法、计算机可读指令、算法、部件、模块 和/或(一个或者多个)技术。 4 CN 111726356 A 说 明 书 2/17 页 附图说明 参考附图呈现了详细说明。在附图中,标号的最左(一个或者多个)数字标识该标 号在其中第一次出现的图。在不同的图中使用相同的标号指示相似或者相同的项。 图1图示了计算设备与受信任实体交互以建立与被加入相同的域或者是相同的域 的部分的另一个计算设备的信任的示例环境。 图2图示了管理、存储和提供可被设备用于建立与彼此的信任的信任信息的示例 受信任实体设备的更详细视图。 图3图示了被受信任实体设备互相信任的两个计算设备能够加入域以使得它们可 以使用公钥密码术建立与彼此的信任和连接的示例过程。 图4图示了被受信任实体设备相互信任的两个计算设备能够使用由受信任实体设 备提前提供的公钥建立与彼此的信任和连接的示例过程。图4的示例过程是与图3的示例过 程不同的,这特别在于,受信任实体设备提前向设备提供公钥的集合,以使得设备不必在每 次该设备想要连接到另一个设备时联系受信任实体设备以检索另一个设备的公钥。 图5图示了被受信任实体设备相互信任的两个计算设备能够使用证书建立与彼此 的信任和连接的示例过程。 图6图示了被受信任实体设备相互信任的两个计算设备能够使用由受信任实体设 备提前提供的证书建立与彼此的信任和连接的示例过程。图6的示例过程是与图5的示例过 程不同的,这特别在于,受信任实体设备提前向设备提供证书的集合,以使得设备自身不必 向另一个设备发送它自己的证书。 图7图示了使用散列函数来确定要用于通信的MAC地址的示例过程。 图8图示了使用散列函数来动态地变更被设备用于通信的MAC地址的示例过程。