技术摘要:

本发明涉及一种区块链技术,揭露了一种加密数据对等关系比对方法,该方法包括:第一参与方向第二参与方发起针对第一原始数据a和第二原始数据b的加密数据比对请求;第二参与方在收到加密数据比对请求后,向第一参与方发送比对请求参数,其中,所述比对请求参数为根据第 全部

背景技术:

零知识证明(Zero—Knowledge Proof),是由S .Gold wasser、S .Micali及 C.Rackoff在20世纪80年代初提出的。它指的是证明者能够在不向验证者提供任何有用的 信息的情况下,使验证者相信某个论断是正确的。零知识证明实质上是一种涉及两方或更 多方的协议,即两方或更多方完成一项任务所需采取的一系列步骤。证明者向验证者证明 并使其相信自己知道或拥有某一消息,但证明过程不能向验证者泄漏任何关于被证明消息 的信息。 目前,在零知识证明中,检测两个由不同参与方的密钥加密的数据是否相等的密 码学公式存在种种问题,有的依赖不成熟安全假设,有的性能低下,有的需要传递大量参数 消耗网络。由于上述这些问题,现有的检测方式都没有太多工业价值。 因此,如何在检测两个由不同参与方的密钥加密的数据是否相等时,满足性能高 效、网络传递消耗低、达到主动安全(Active Security)标准等需求,已经成为一个亟待解 决的技术问题。

技术实现要素:

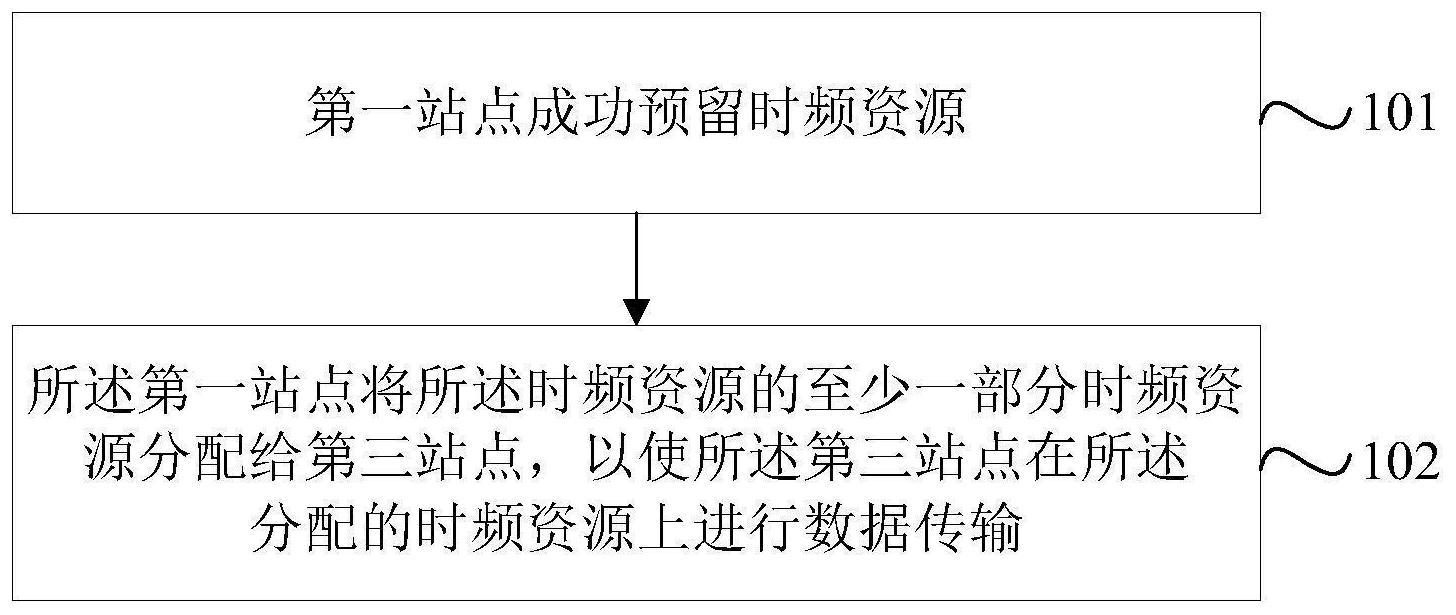

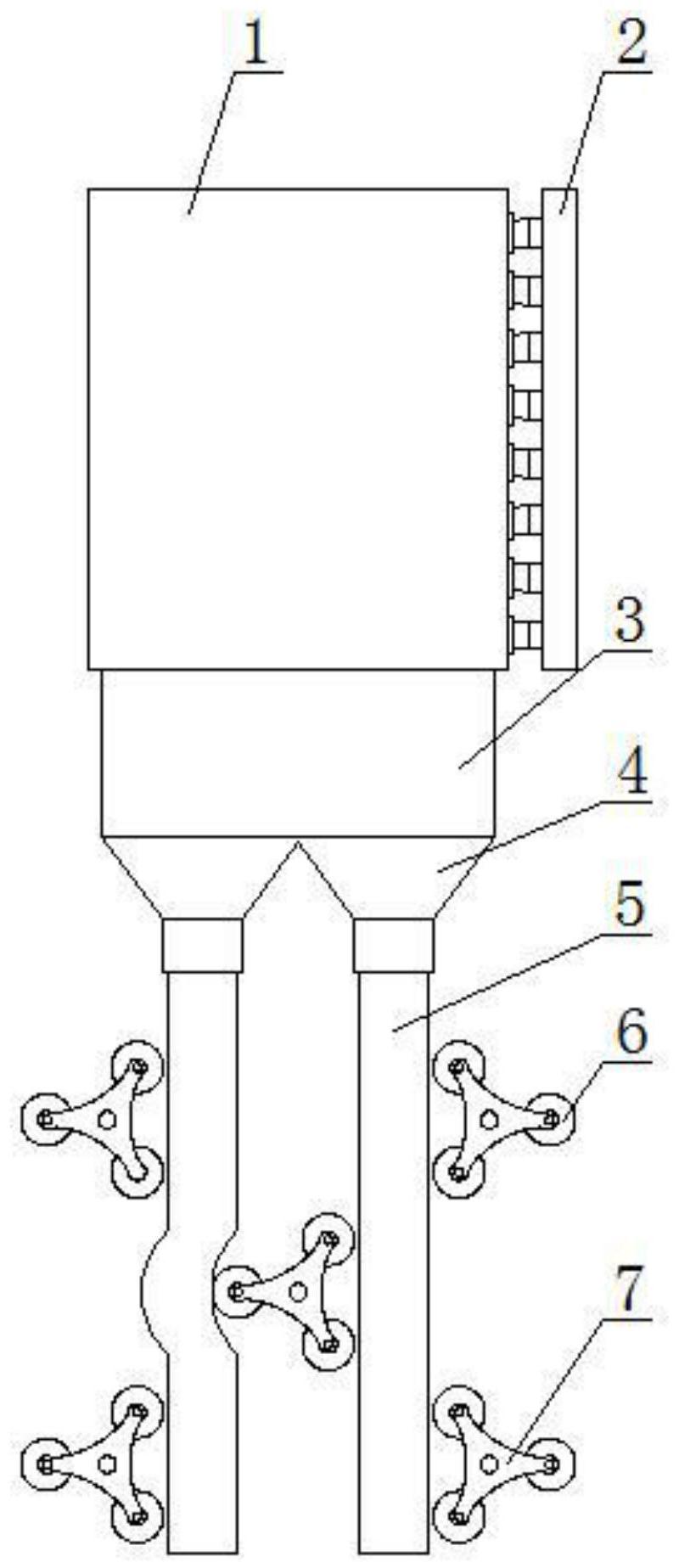

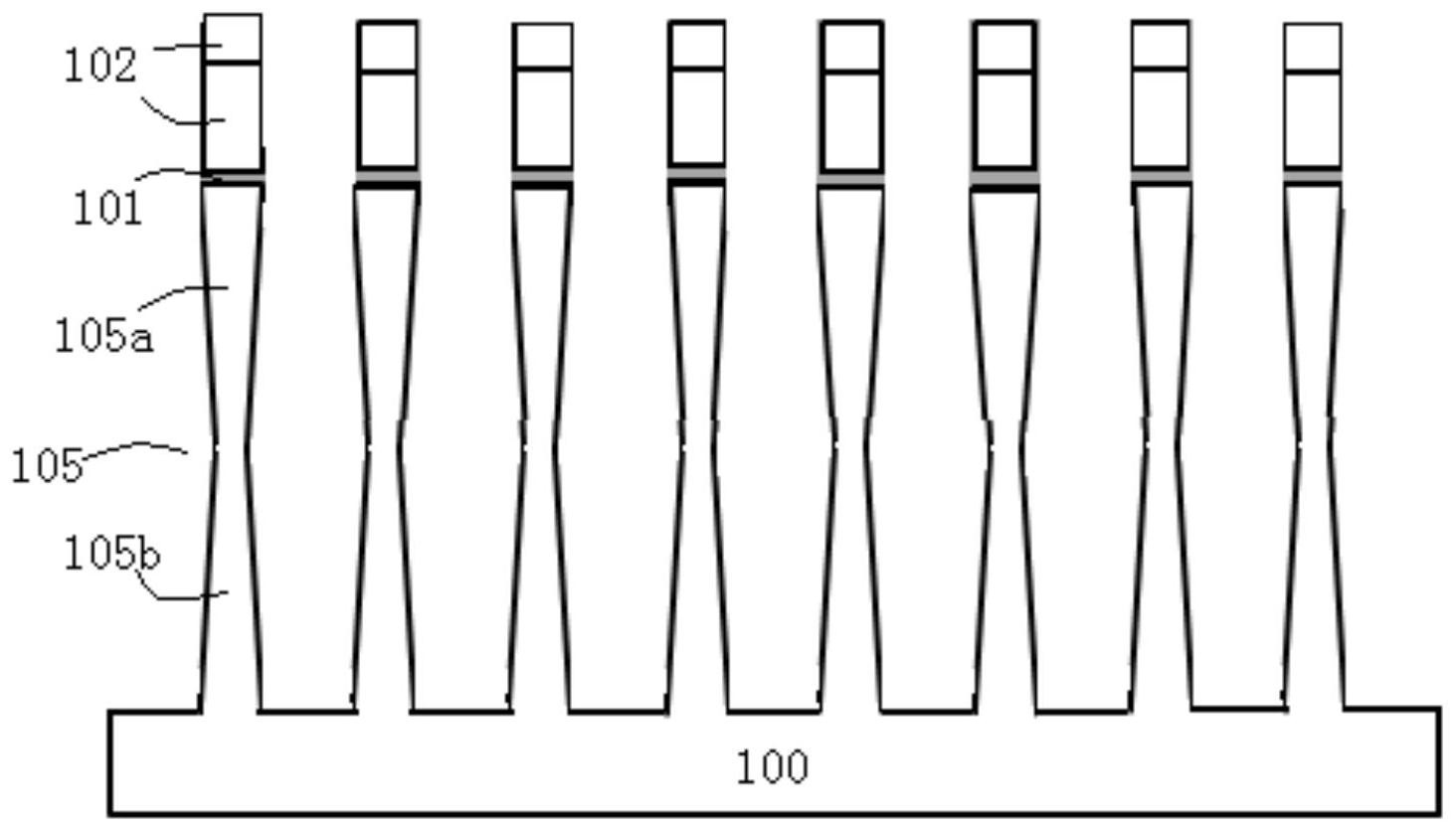

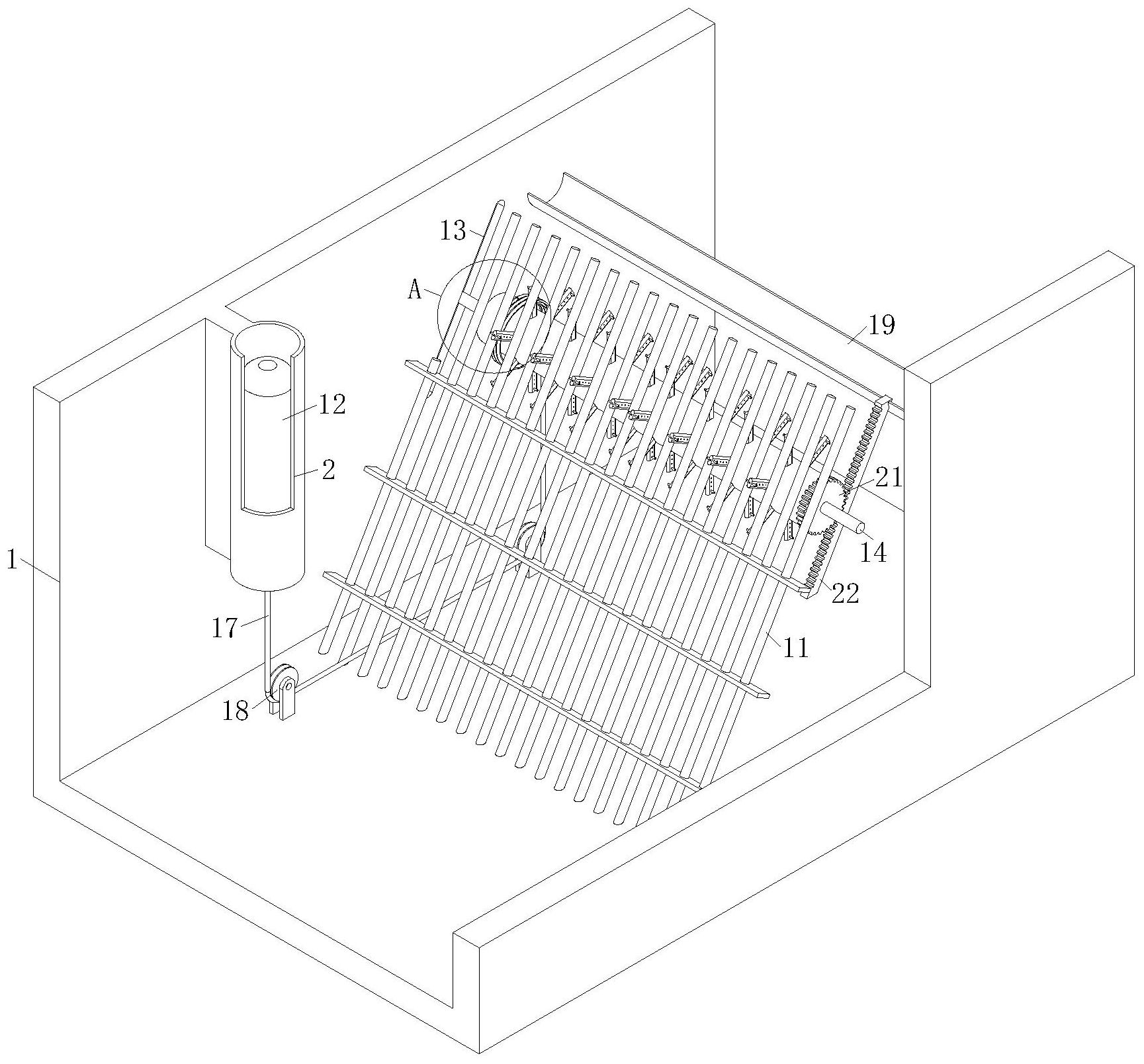

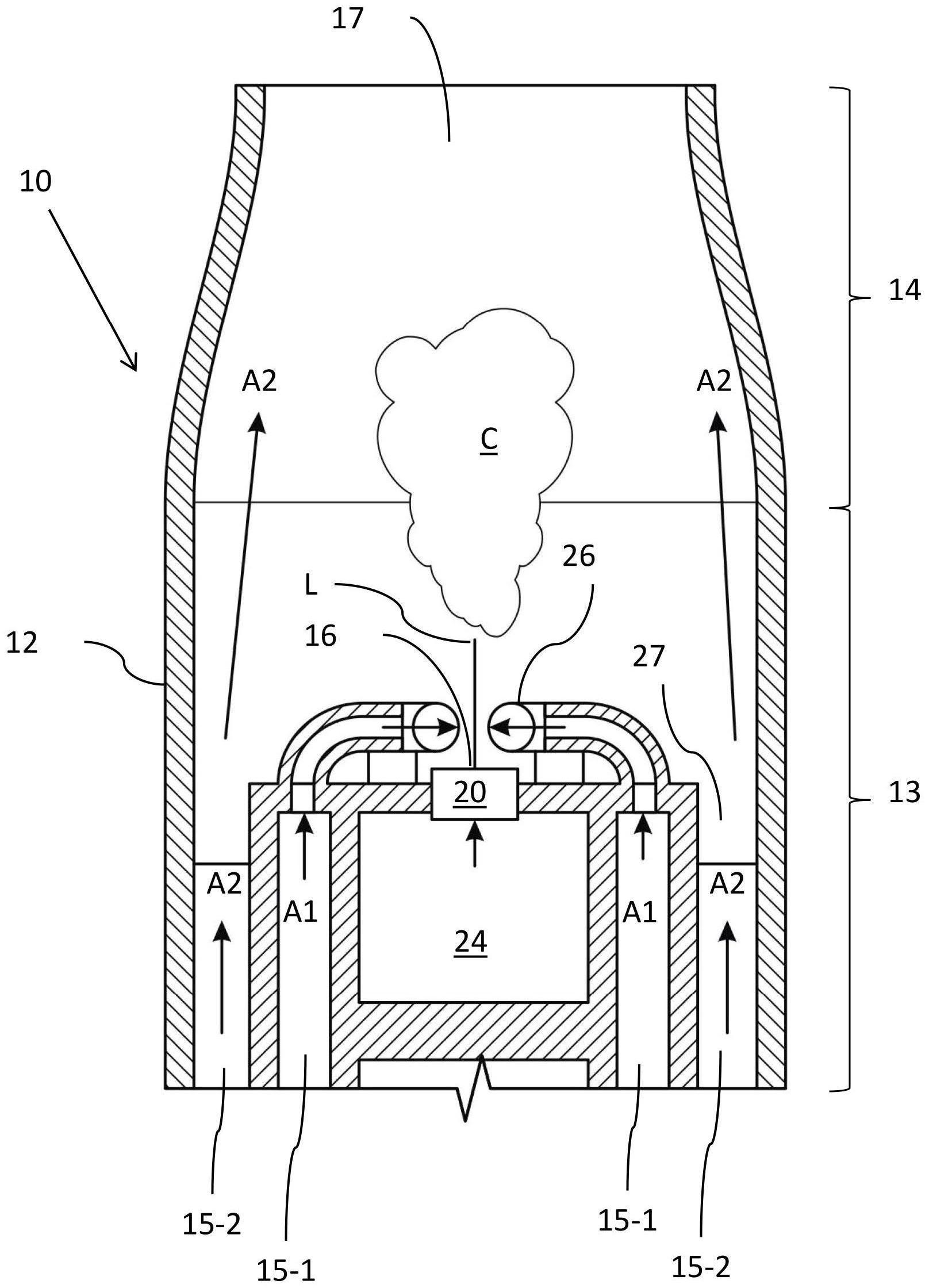

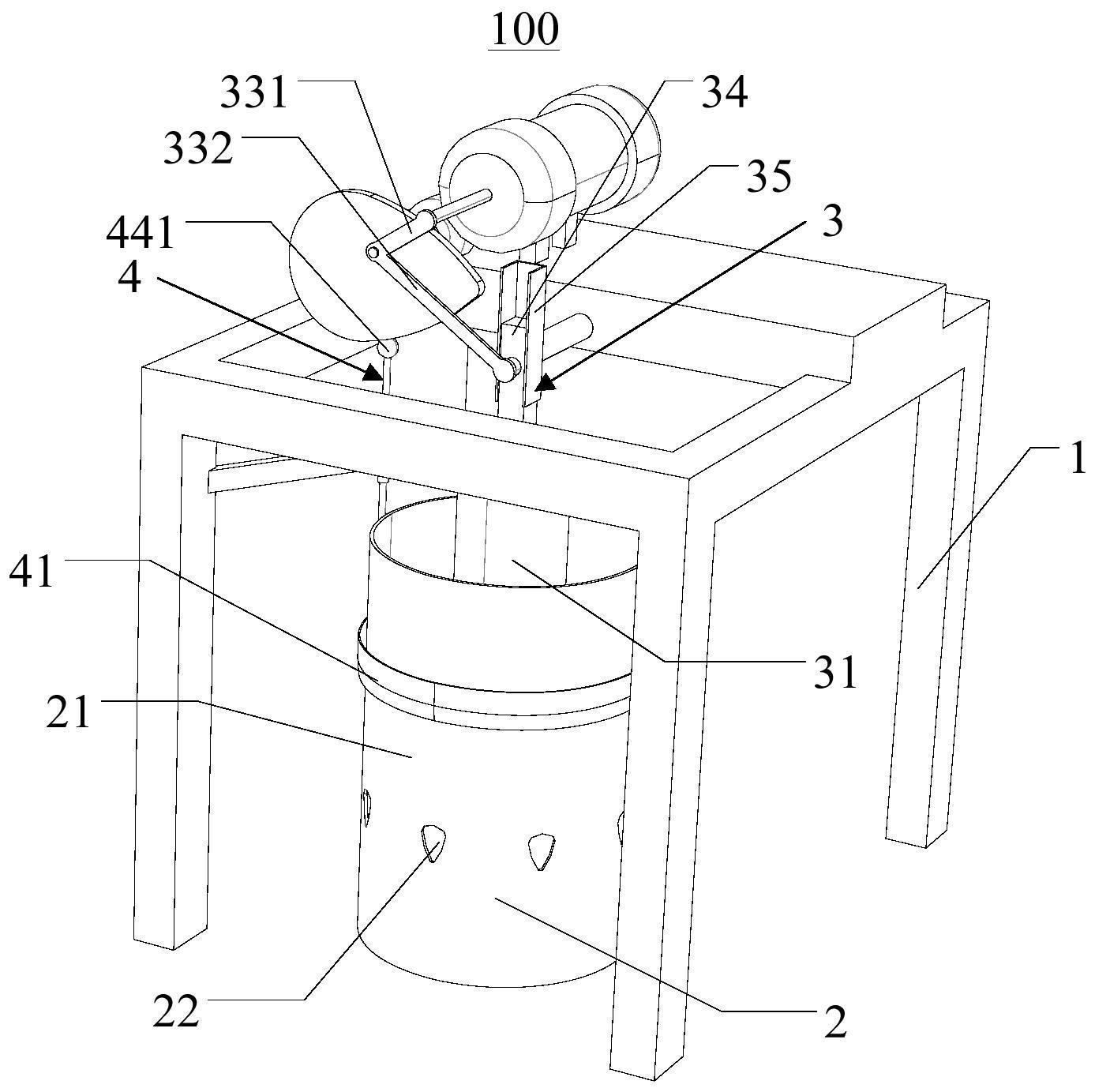

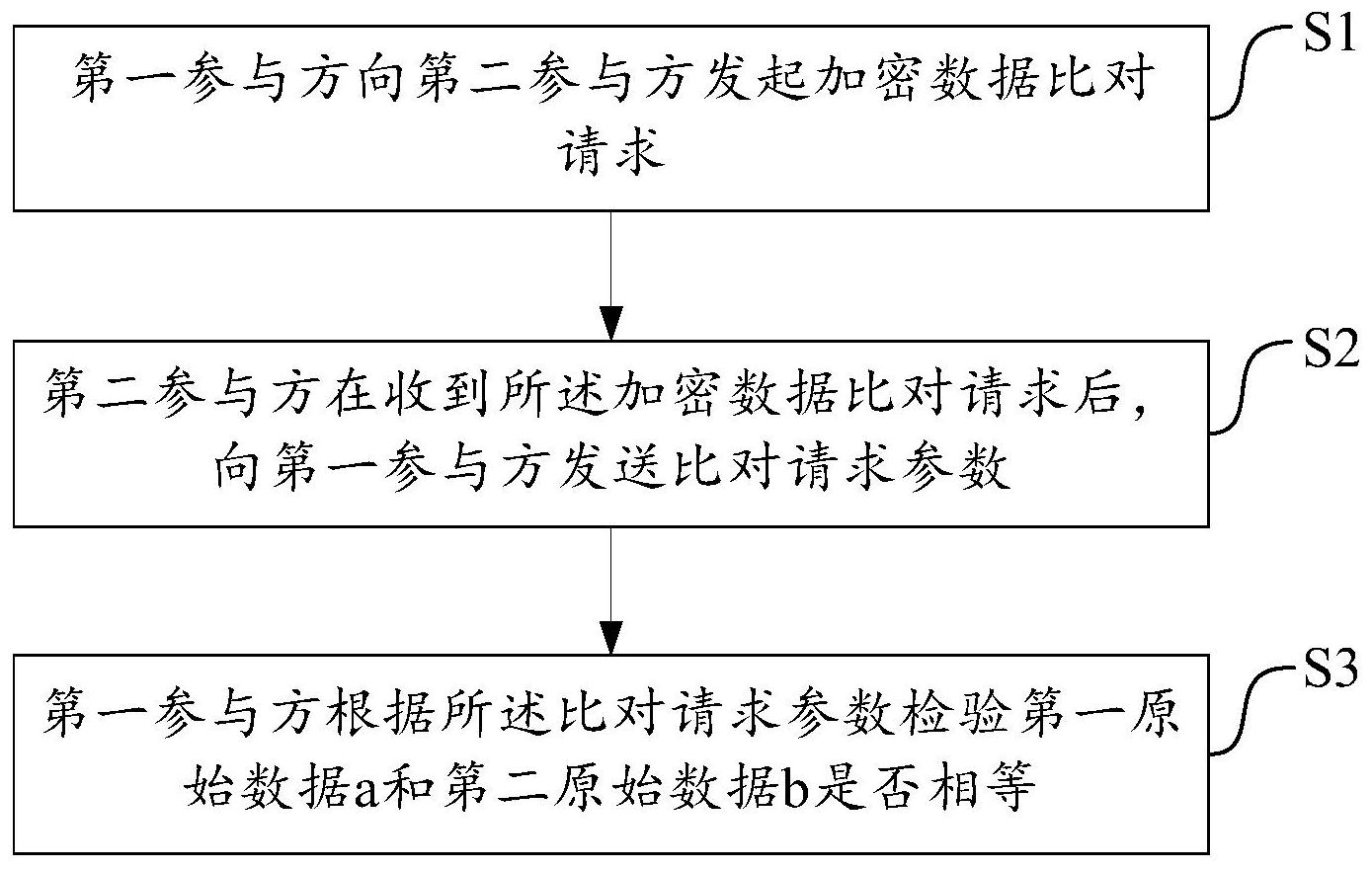

鉴于以上内容,本发明提供一种加密数据对等关系比对方法、装置及计算机可读 存储介质,其主要目的在于解决至少一个上述技术问题。 为实现上述目的,本发明提供一种加密数据对等关系比对方法,该方法包括: 第一参与方向第二参与方发起针对第一原始数据a和第二原始数据b的加密数据 比对请求,其中,所述第一参与方为要求比对参与方,利用第二密钥y对所述第二原始数据b 加密后得到第二加密数据[b];所述第二参与方为提供比对参与方,利用第一密钥x对所述 第一原始数据a加密后得到第一加密数据[a]; 第二参与方在收到所述加密数据比对请求后,向第一参与方发送比对请求参数, 其中,所述比对请求参数为根据所述第一加密数据[a]、所述第二加密数据[b]和随机生成 的第一秘密参数α得到;及 第一参与方根据所述比对请求参数检验所述第一原始数据a和所述第二原始数据 b是否相等。 可选地,所述第一加密数据[a]=g^a*h^x,所述第二加密数据[b]=g^b*h^y,其中 g和h为原始群基点。 可选地,所述比对请求参数包括第一比对请求参数[a’]、第二比对请求参数[b’]、 第三比对请求参数v11和第四比对请求参数v12。 可选地,第二参与方得到所述比对请求参数的过程包括: 4 CN 111552736 A 说 明 书 2/8 页 随机生成所述第一秘密参数α,再根据第一公式[a’]=(g^a*h^x) α̂=g^aα*h^xα, 用所述第一秘密参数α更改所述第一加密数据[a],得到所述第一比对请求参数[a’]; 根据第二公式[b’]=(g^b*h^y) α̂=g^bα*h^yα,用所述第一秘密参数α更改所述 第二加密数据[b],得到所述第二比对请求参数[b’]; 根据第三公式v11=ht^xα,用所述第一秘密参数α和所述第一密钥x在基点ht上生 成所述第三比对请求参数v11,所述基点ht为原始群基点h对应的映射群基点; 根据第四公式v12=ht α̂,用所述第一秘密参数α在基点ht上生成所述第四比对请 求参数v12。 可选地,第二参与方得到所述比对请求参数的过程包括: 随机生成所述第一秘密参数α,再根据第一公式[a’]=(g^a*h^x) α̂=g^aα*h^xα, 用所述第一秘密参数α更改所述第一加密数据[a],得到所述第一比对请求参数[a’]; 根据第二公式[b’]=(g^b*h^y) α̂=g^bα*h^yα,用所述第一秘密参数α更改所述 第二加密数据[b],得到所述第二比对请求参数[b’]; 根据第三公式v11=ht^xα,用所述第一秘密参数α和所述第一密钥x在基点ht上生 成所述第三比对请求参数v11,所述基点ht为原始群基点h对应的映射群基点; 根据第四替代公式v12=h α̂,用所述第一秘密参数α在原始群基点h上生成所述第 四比对请求参数v12。 可选地,所述第一参与方根据所述比对请求参数检验所述第一原始数据a和所述 第二原始数据b是否相等的步骤包括: 计算所述第一原始数据a和所述第一秘密参数α在映射群基点gt上的第一乘积; 计算所述第二原始数据b和所述第一秘密参数α在映射群基点gt上的第二乘积; 通过比对所述第一乘积和所述第二乘积是否相等,来检验所述第一原始数据a和 所述第二原始数据b是否相等。 可选地,所述计算所述第一原始数据a和所述第一秘密参数α在映射群基点gt上的 第一乘积的步骤包括: 根据第五公式e([a’],g)=e(g^aα*h^xα,g)=gt^aα*ht^xα,将所述第一比对请求 参数[a’]转换到映射群基点gt和ht上; 根据第六公式gt^aα*ht^xα/v11=gt^aα*ht^xα/ht^xα=gt^aα,得出所述第一原 始数据a和所述第一秘密参数α在映射群基点gt上的第一乘积gt^aα。 可选地,所述计算所述第二原始数据b和所述第一秘密参数α在映射群基点gt上的 第二乘积的步骤包括: 根据第七公式e([b’],g)=e(g^bα*h^yα,g)=gt^bα*ht^yα,将所述第二比对请求 参数[b’]转换到映射群基点gt和ht上; 根据第八公式v12^y=(ht α̂)^y=ht α̂y,通过所述第四比对请求参数v12和所述 第二秘钥y求出ht α̂y; 根据第九公式gt^bα*ht^yα/ht α̂y=gt^bα,得出所述第二原始数据b和所述第一 秘密参数α在映射群基点gt上的第二乘积gt^bα。 此外,为实现上述目的,本发明还提供一种加密数据对等关系比对装置,包括存储 器、处理器,所述存储器上存储有可在所述处理器上运行的加密数据对等关系比对系统,所 5 CN 111552736 A 说 明 书 3/8 页 述加密数据对等关系比对系统被所述处理器执行时实现如上述的加密数据对等关系比对 方法的步骤。 进一步地,为实现上述目的,本发明还提供一种计算机可读存储介质,所述计算机 可读存储介质存储有加密数据对等关系比对系统,所述加密数据对等关系比对系统可被至 少一个处理器执行,以使所述至少一个处理器执行如上述的加密数据对等关系比对方法的 步骤。 本发明提出的加密数据对等关系比对方法、装置及计算机可读存储介质中,要求 比对参与方可以在不知道提供比对参与方的原始数据的情况下检验两个原始数据是否相 等,满足性能高效(检验方式简单有效)、网络传递消耗低(传递参数简单、数据量小)、以及 达到主动安全标准等需求,并可以广泛应用到包括区块链、云存储在内的多种应用场景。 附图说明 图1为本发明加密数据对等关系比对方法较佳实施例的流程图; 图2为图1中步骤S3的细化流程图; 图3为图2中步骤S30的细化流程图; 图4为图2中步骤S32的细化流程图; 图5为本发明加密数据对等关系比对装置较佳实施例的示意图; 本发明目的的实现、功能特点及优点将结合实施例,参照附图做进一步说明。