技术摘要:

本发明公开了一种用于工业物联网的智能防御示意图的生成方法,其首先获取工业控制系统所处网络环境的网段信息,通过扫描所处网段的网段号得到该工业控制系统网络中所有处于存活状态的设备,并对存活设备进行路由追踪,并根据路由追踪的结果生成该工业控制系统网络的完 全部

背景技术:

由于现有工业物联网的网络环境日趋复杂,针对工业物联网的恶意攻击事件频繁 发生,其造成的影响十分恶劣,导致的损失更是相当巨大。因此,针对工业物联网信息安全 这一问题的研究显得非常重要。 如今,国内外对于维护工业物联网信息安全的主流策略都是基于被动防御机制, 即在恶意攻击发生之后再采取相应的防御措施去应对。然而,这种方法存在一些不可忽略 的缺陷:首先,其耗时长,成本高;其次,随着恶意攻击手段的不断变化,这种防御机制的防 护作用也在被逐渐削弱,进而导致工业物联网的安全性面临严峻挑战。

技术实现要素:

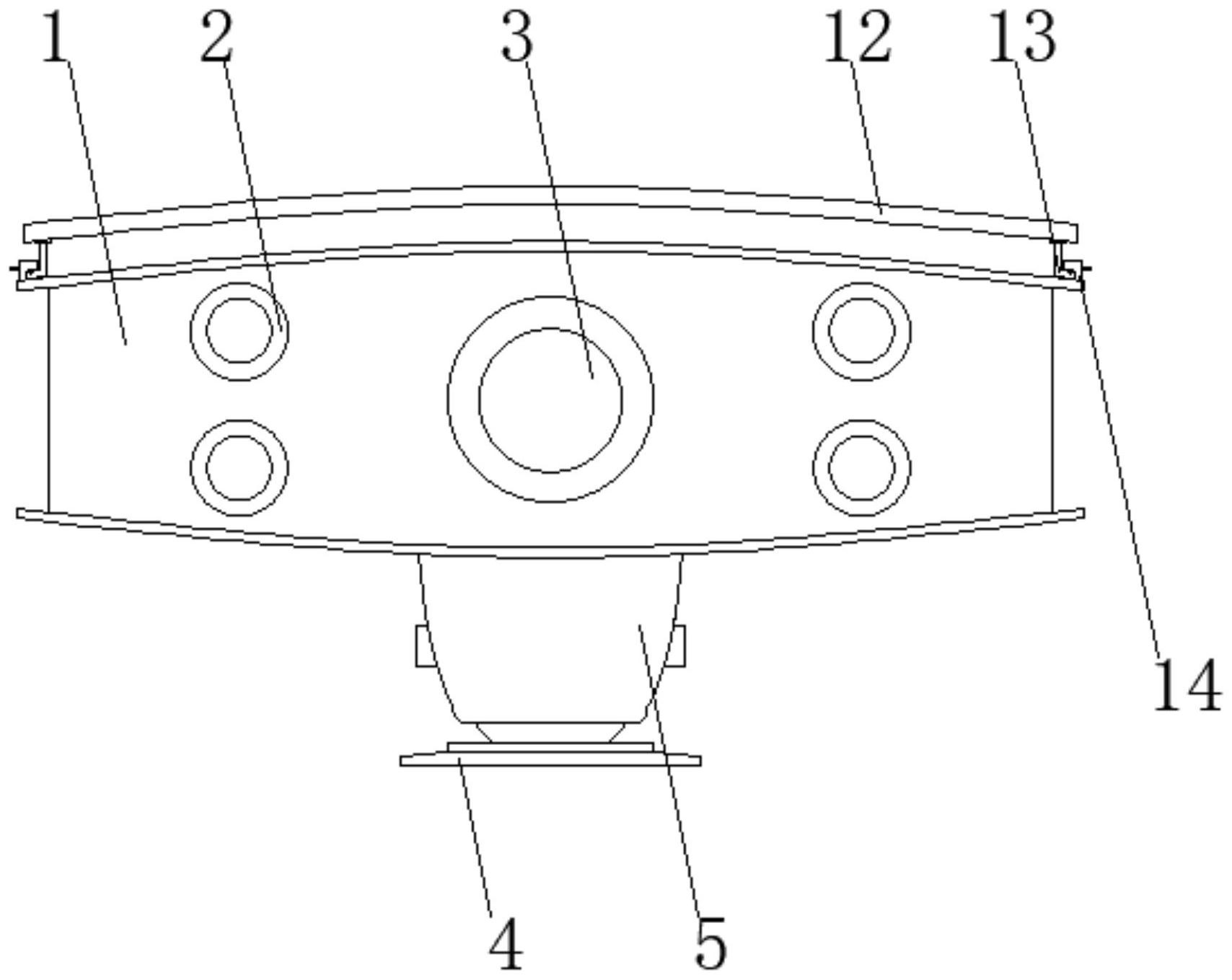

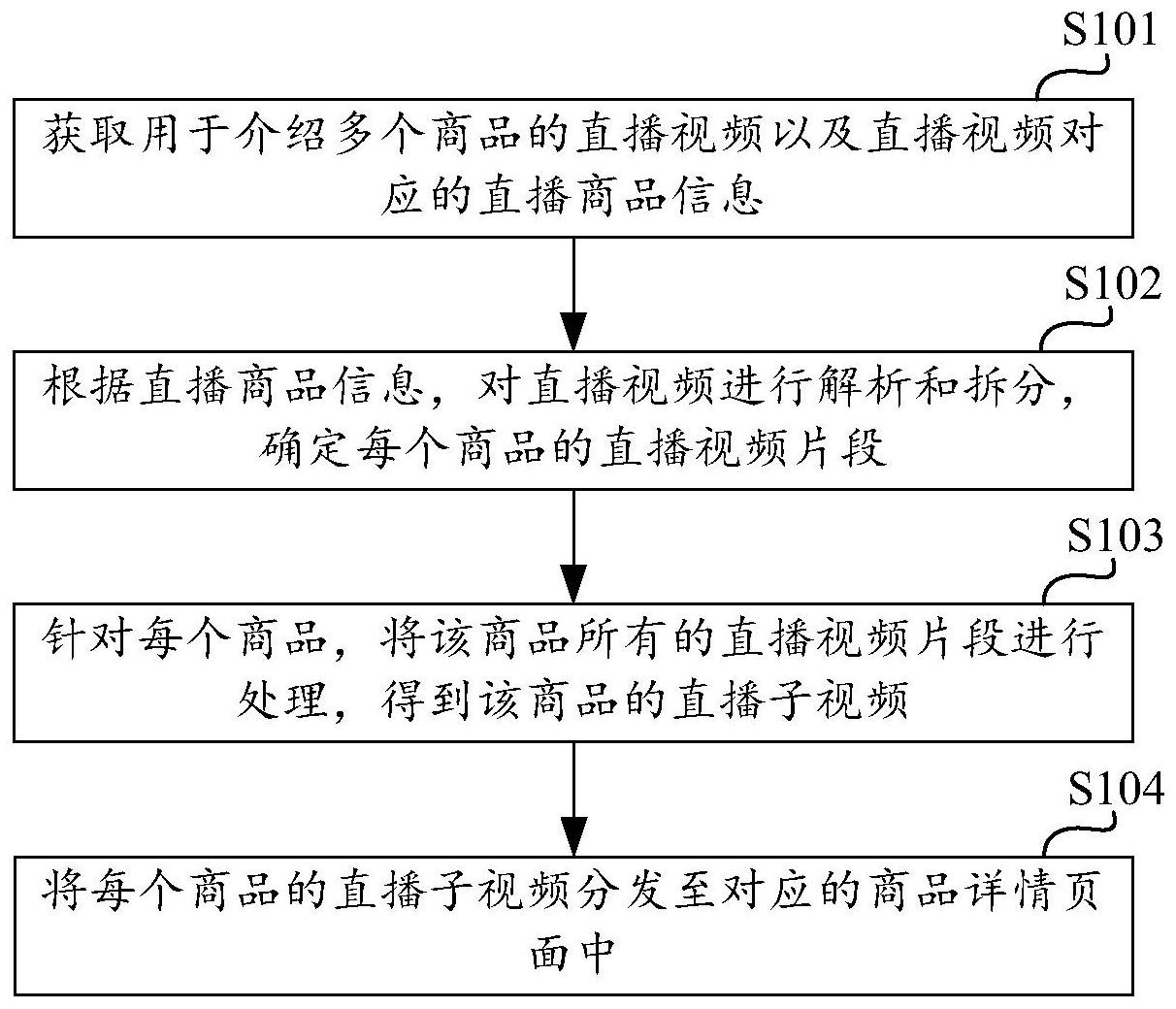

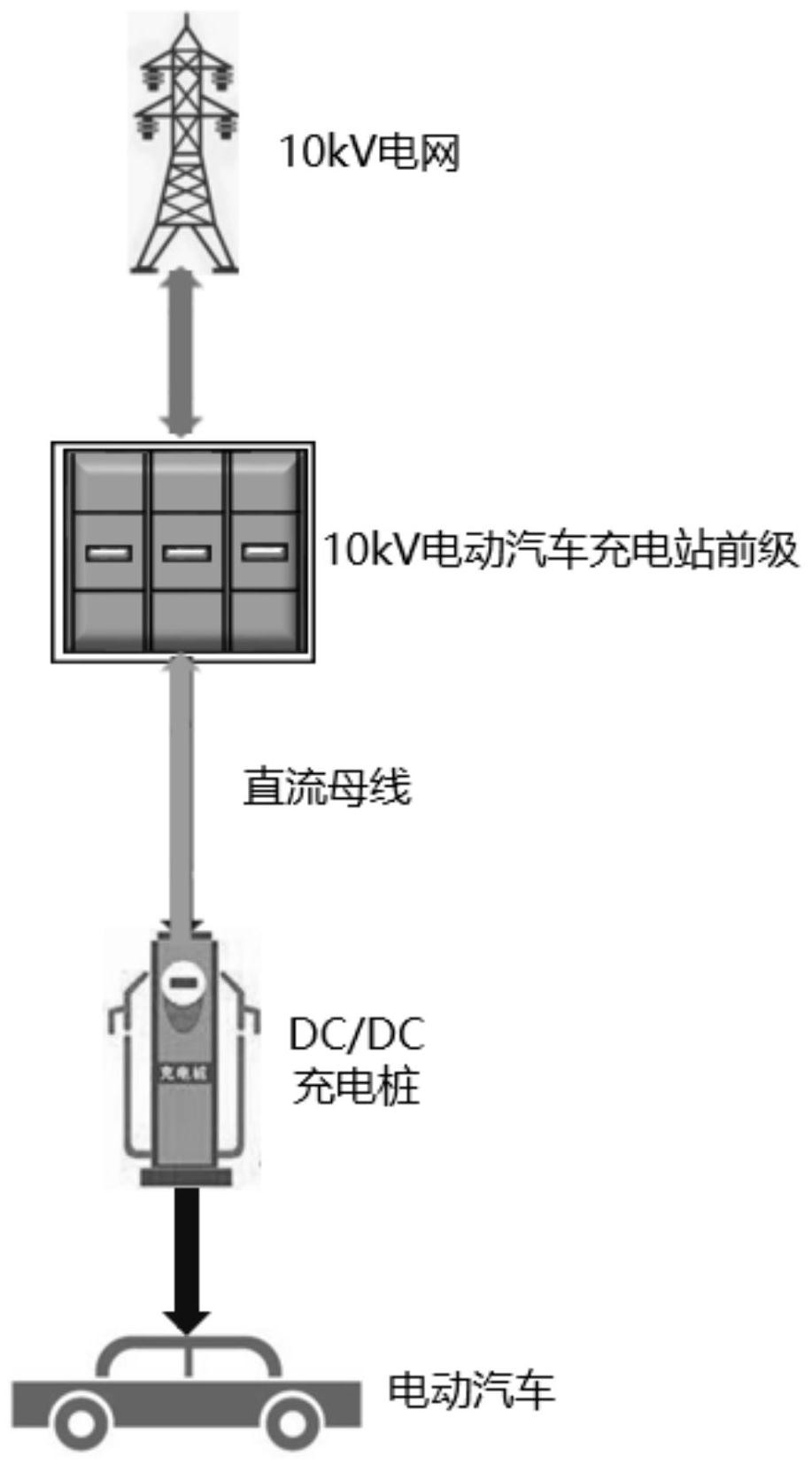

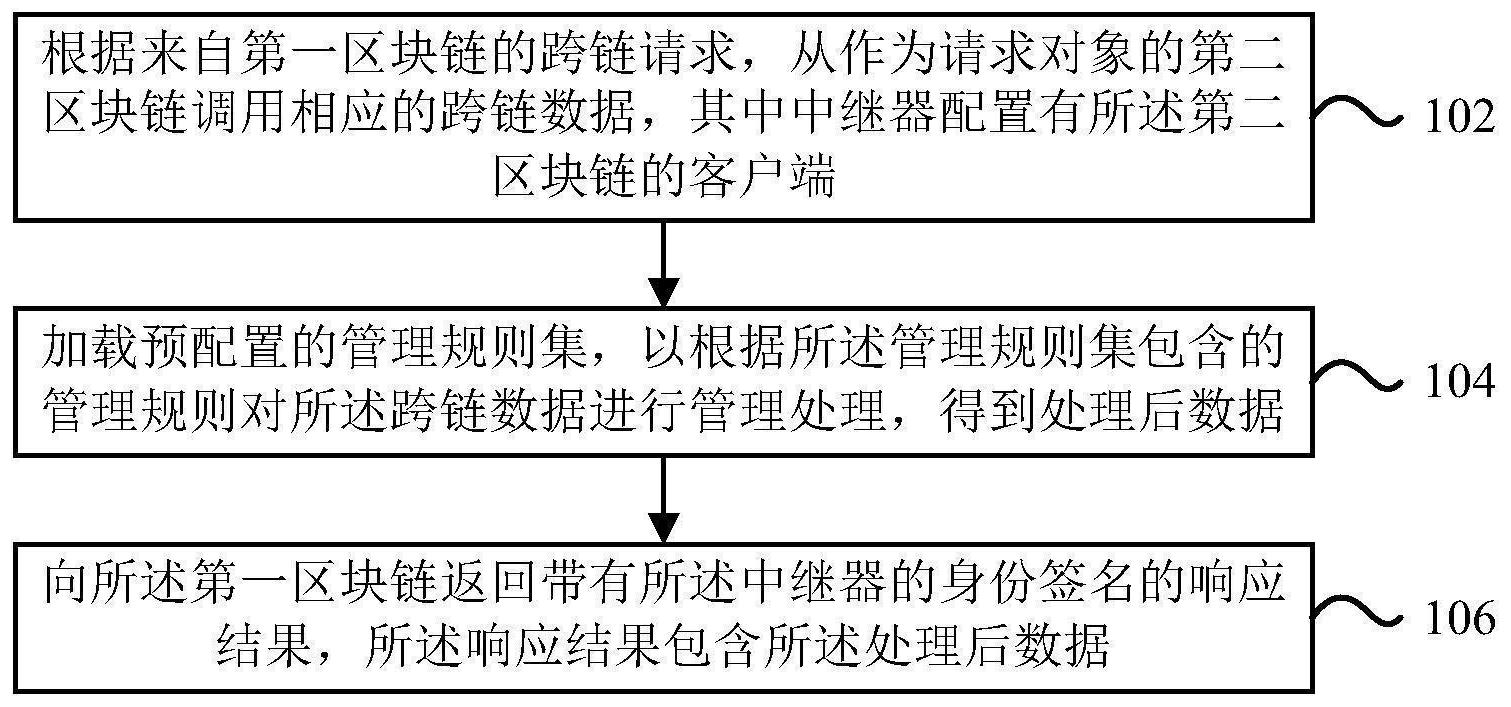

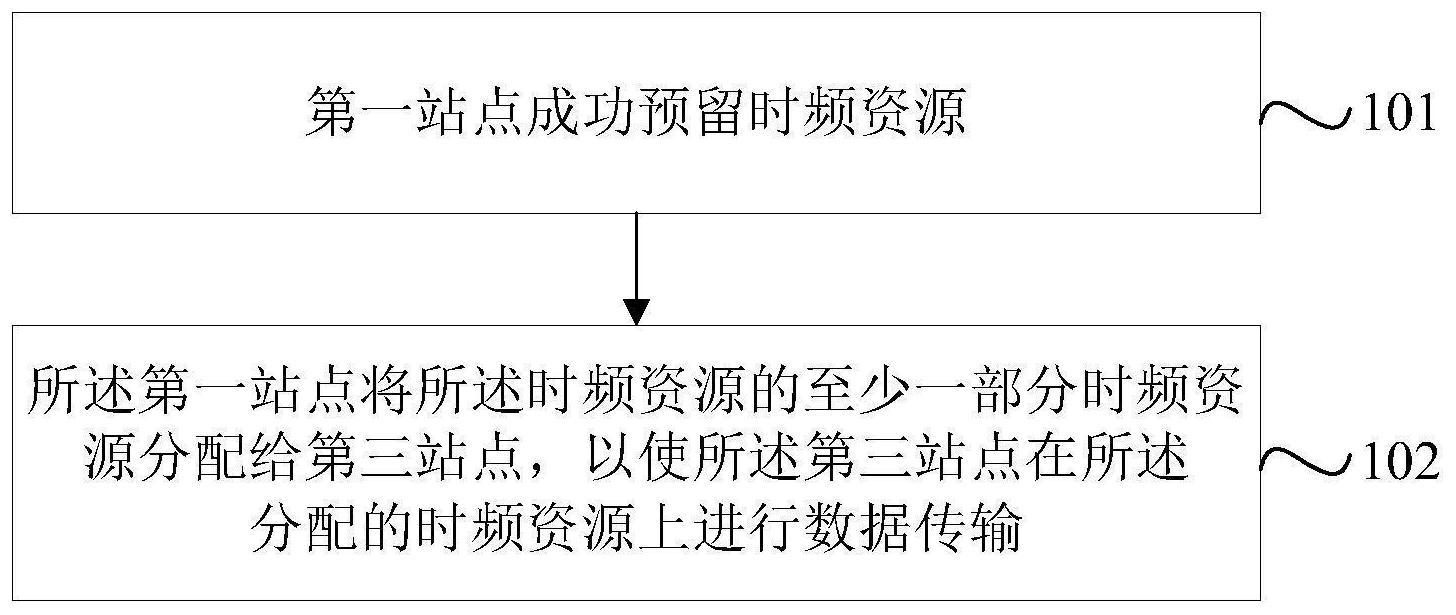

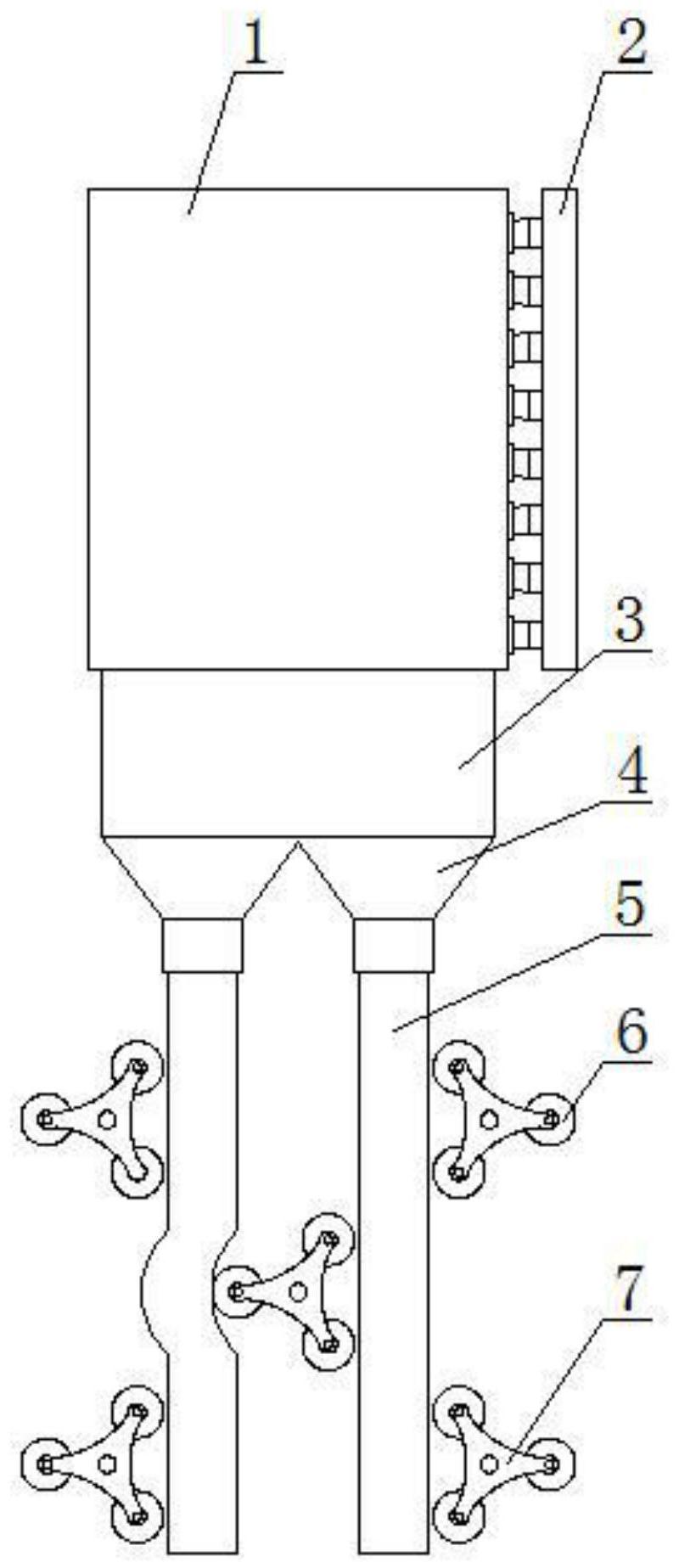

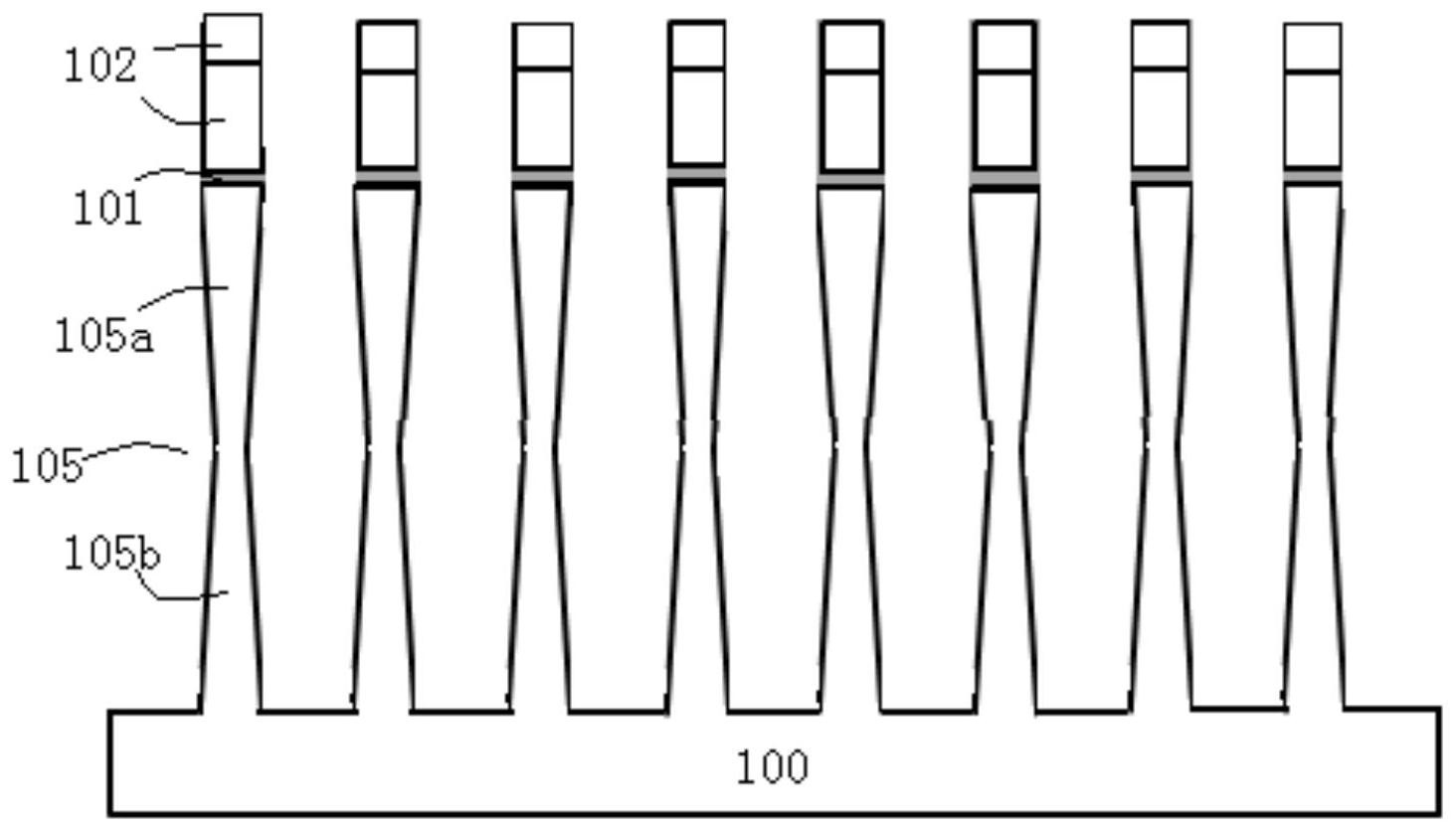

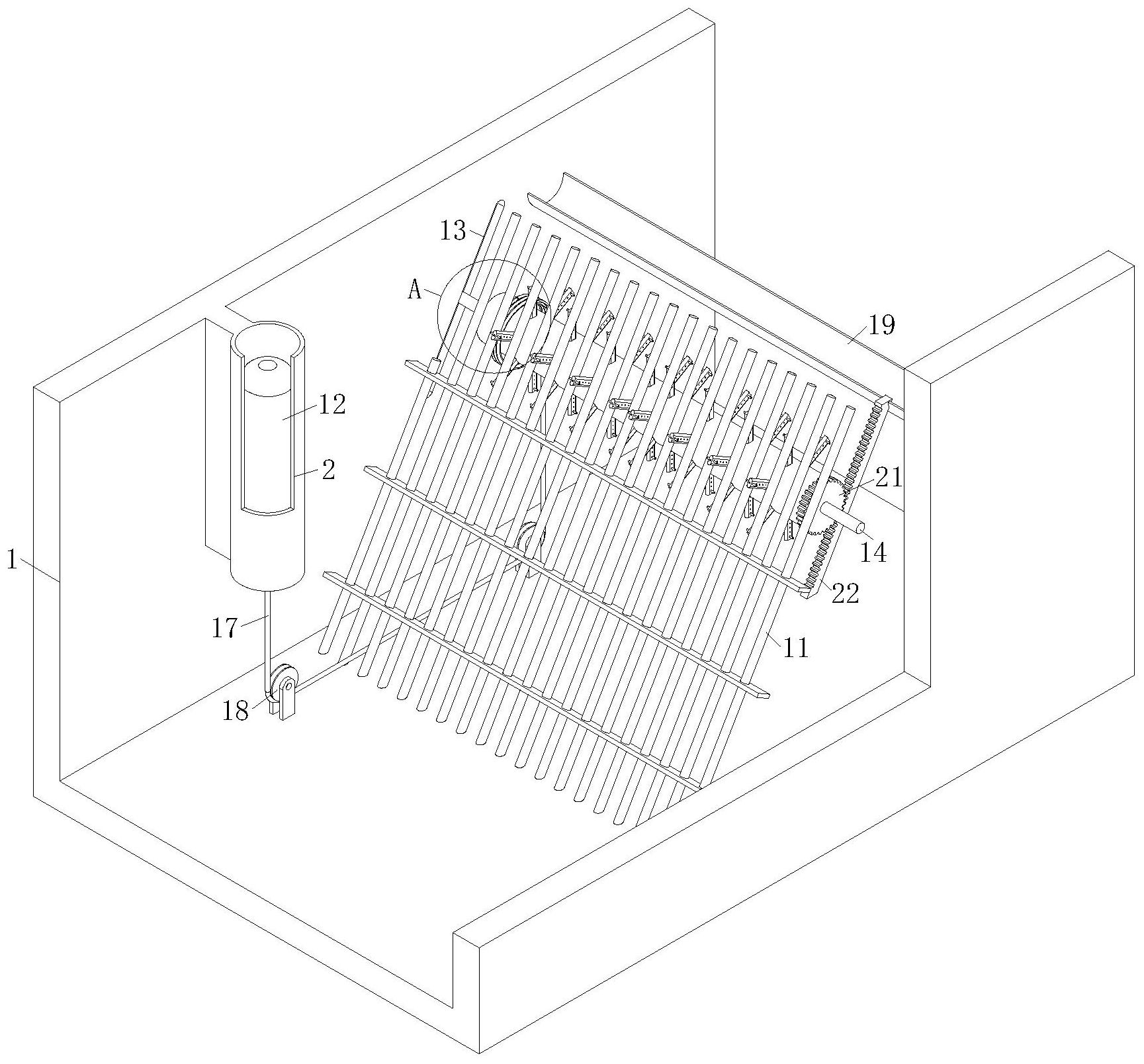

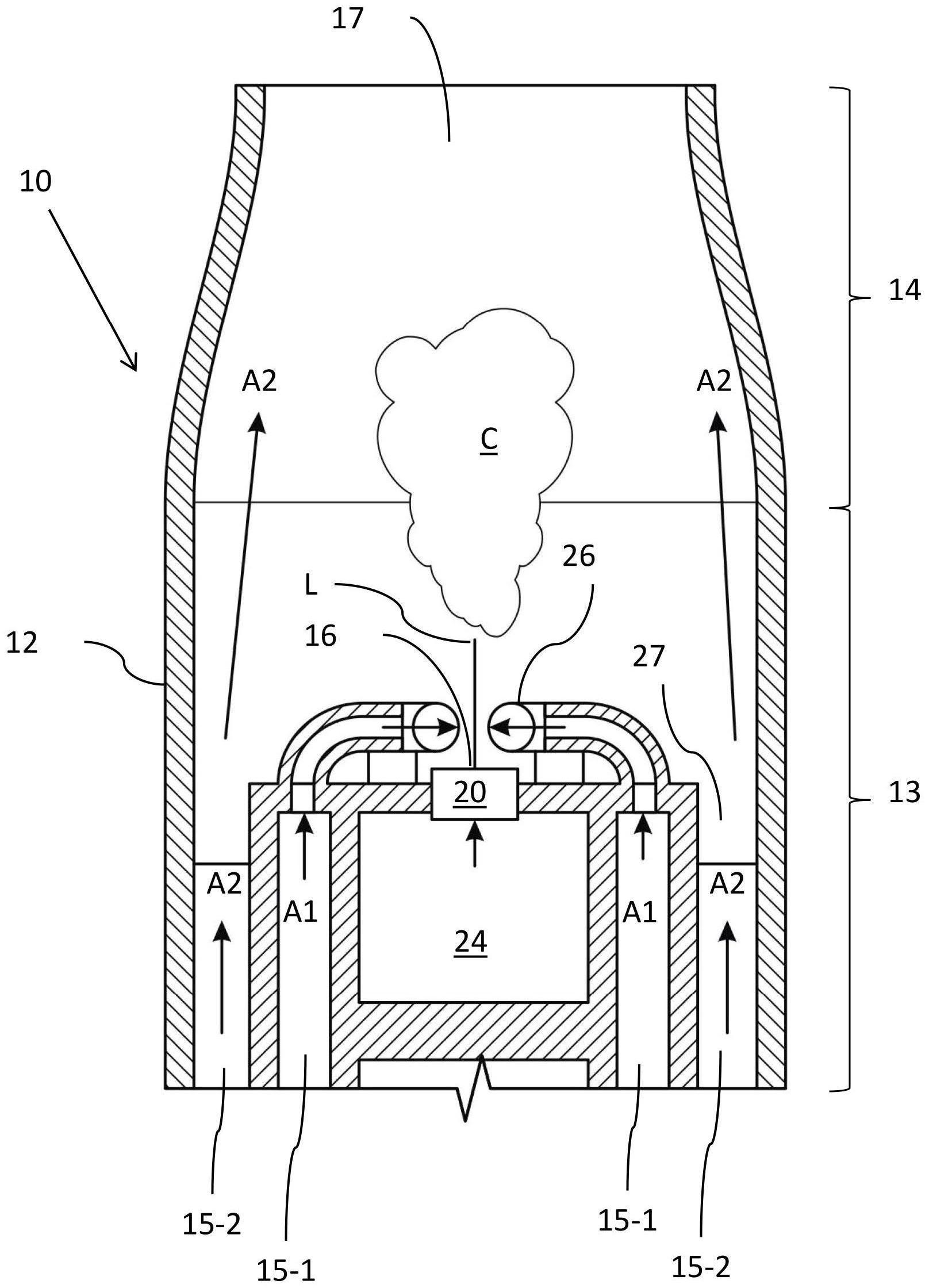

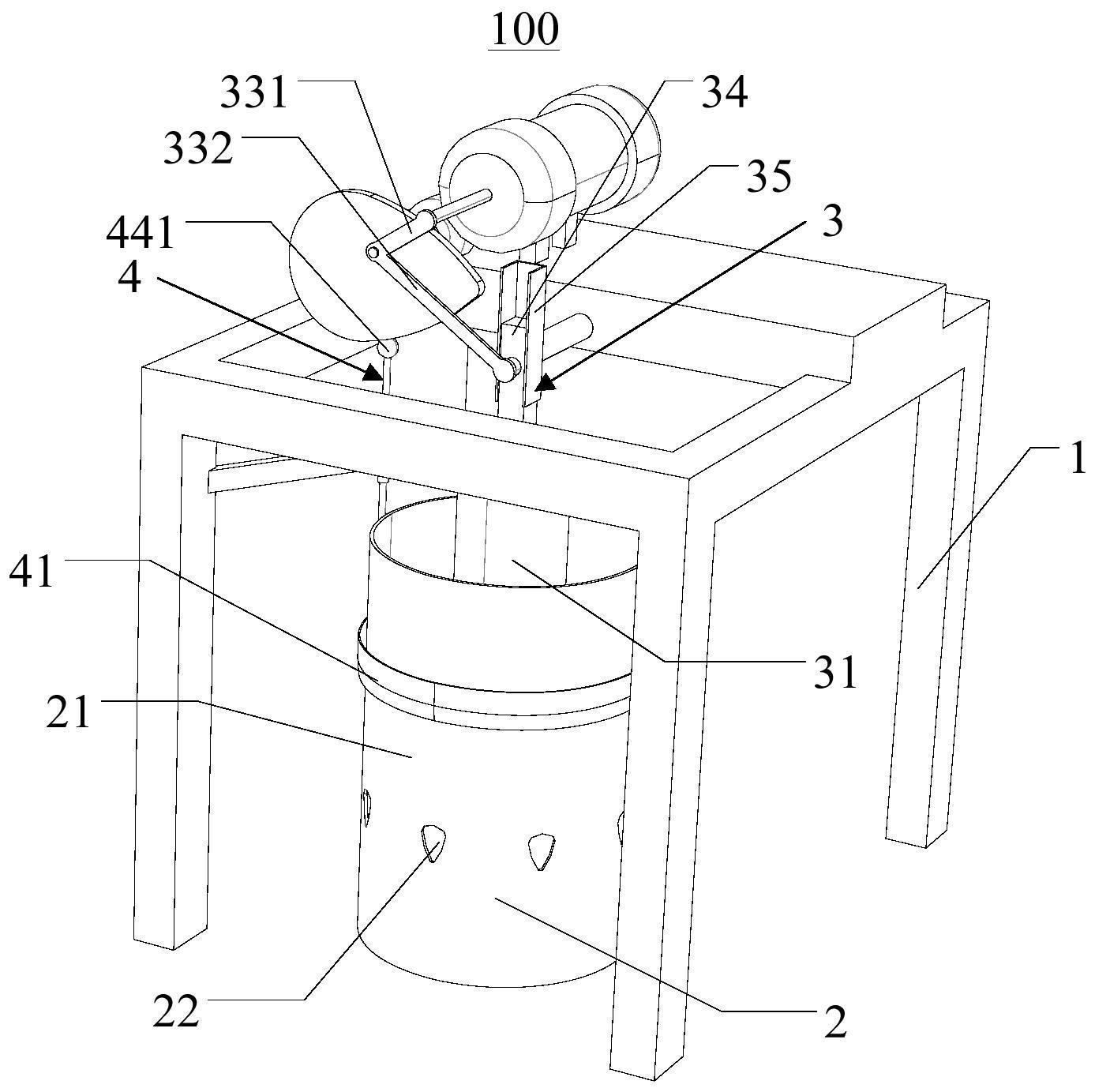

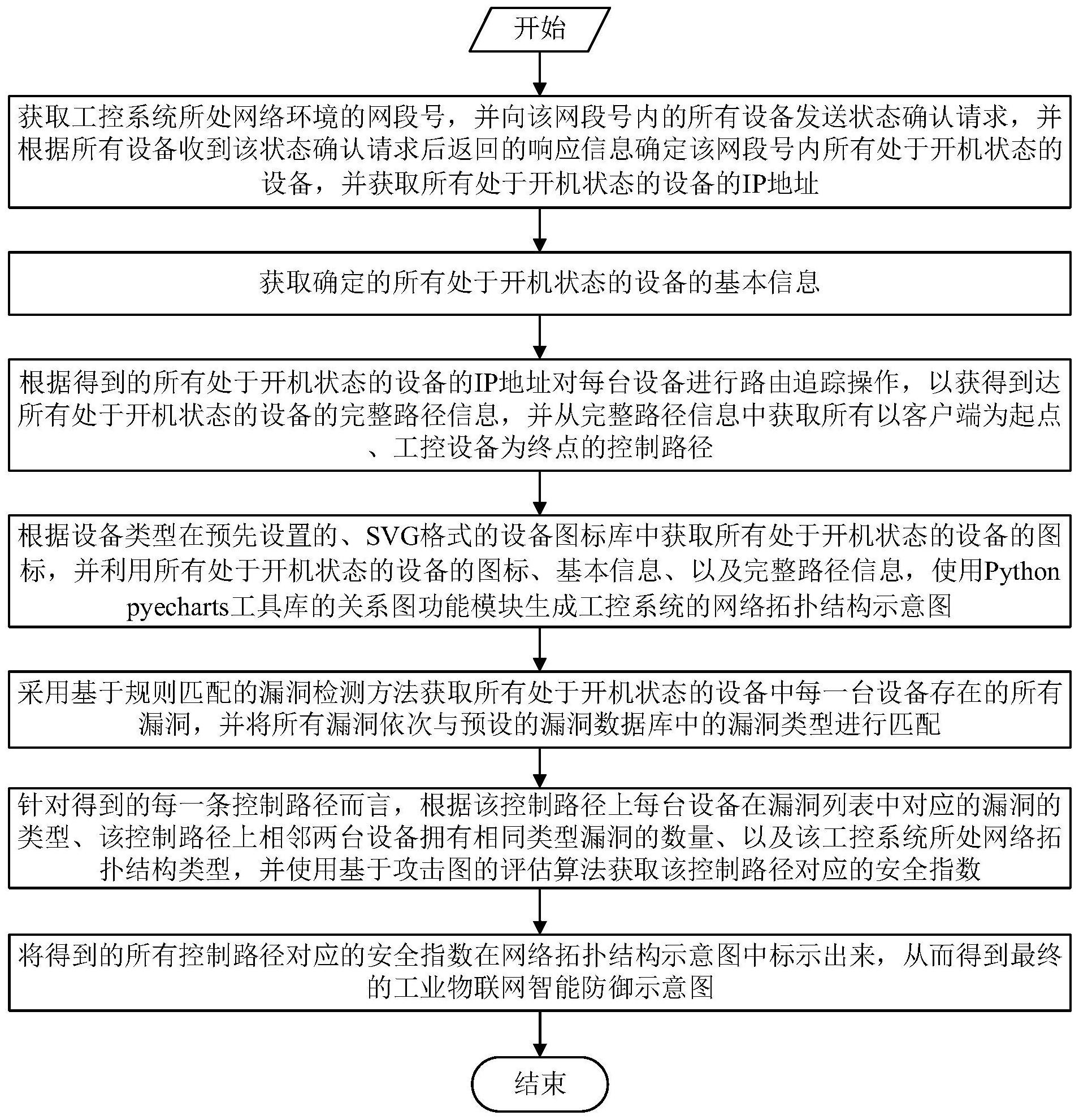

针对现有技术的以上缺陷或改进需求,本发明提供了一种用于工业物联网的智能 防御示意图的生成方法和系统,其目的在于,从攻击者角度出发去思考从何处着手对工业 物联网实施攻击,从而帮助工控系统的操作人员提前做出预判,修复或者封堵可能存在漏 洞的控制路径,降低工业物联网被恶意攻击的风险,从而提高工业物联网运行环境的安全 性,并解决现有防御策略中存在的耗时长、成本高、防护效果差的技术问题。 为实现上述目的,按照本发明的一个方面,提供了一种用于工业物联网的智能防 御示意图的生成方法,包括以下步骤: (1)获取工控系统所处网络环境的网段号,并向该网段号内的所有设备发送状态 确认请求,并根据所有设备收到该状态确认请求后返回的响应信息确定该网段号内所有处 于开机状态的设备,并获取所有处于开机状态的设备的IP地址; (2)获取步骤(1)中确定的所有处于开机状态的设备的基本信息; (3)根据步骤(1)得到的所有处于开机状态的设备的IP地址对每台设备进行路由 追踪操作,以获得到达所有处于开机状态的设备的完整路径信息,并从完整路径信息中获 取所有以客户端为起点、工控设备为终点的控制路径; (4)根据设备类型在预先设置的、SVG格式的设备图标库中获取所有处于开机状态 的设备的图标,并利用所有处于开机状态的设备的图标、基本信息、以及完整路径信息,使 用Python pyecharts工具库的关系图功能模块生成工控系统的网络拓扑结构示意图; (5)采用基于规则匹配的漏洞检测方法获取所有处于开机状态的设备中每一台设 备存在的所有漏洞,并将所有漏洞依次与预设的漏洞数据库中的漏洞类型进行匹配,如果 二者匹配则将对应的设备和该漏洞记录在该设备的漏洞列表中,如果二者不匹配则转入下 一个漏洞的匹配过程; (6)针对步骤(3)中得到的每一条控制路径而言,根据该控制路径上每台设备在漏 4 CN 111556132 A 说 明 书 2/5 页 洞列表中对应的漏洞的类型、该控制路径上相邻两台设备拥有相同类型漏洞的数量、以及 该工控系统所处网络拓扑结构类型(例如星型结构、总线型结构、以及环型结构等),并使用 基于攻击图的评估算法获取该控制路径对应的安全指数; (7)将步骤(6)得到的所有控制路径对应的安全指数在步骤(4)得到的网络拓扑结 构示意图中标示出来,从而得到最终的工业物联网智能防御示意图。 优选地,工控系统中的设备包括服务器、客户端、工控设备、路由器、交换机。 优选地,步骤(1)具体是根据ICMP协议并利用Python Scapy工具库构造状态确认 请求报文并发送给设备,并从设备的响应信息中获取设备的IP地址。 优选地,设备的基本信息包括设备的MAC地址、操作系统信息、设备名称、以及设备 类型等,步骤(2)具体是通过ARP协议获取设备的MAC地址,通过简单网络管理协议SNMP协议 获取开通SNMP服务设备的基本信息,通过NETBIOS协议获取设备名称和工作组信息。 优选地,漏洞数据库中的漏洞类型包括拒绝服务、权限绕过、缓冲区溢出、SQL注 入、以及远程弱口令等。 按照本发明的另一方面,提供了一种用于工业物联网的智能防御示意图的生成系 统,包括: 第一模块,用于获取工控系统所处网络环境的网段号,并向该网段号内的所有设 备发送状态确认请求,并根据所有设备收到该状态确认请求后返回的响应信息确定该网段 号内所有处于开机状态的设备,并获取所有处于开机状态的设备的IP地址; 第二模块,用于获取第一模块中确定的所有处于开机状态的设备的基本信息; 第三模块,用于根据第一模块得到的所有处于开机状态的设备的IP地址对每台设 备进行路由追踪操作,以获得到达所有处于开机状态的设备的完整路径信息,并从完整路 径信息中获取所有以客户端为起点、工控设备为终点的控制路径; 第四模块,用于根据设备类型在预先设置的、SVG格式的设备图标库中获取所有处 于开机状态的设备的图标,并利用所有处于开机状态的设备的图标、基本信息、以及完整路 径信息,使用Python pyecharts工具库的关系图功能模块生成工控系统的网络拓扑结构示 意图; 第五模块,用于采用基于规则匹配的漏洞检测方法获取所有处于开机状态的设备 中每一台设备存在的所有漏洞,并将所有漏洞依次与预设的漏洞数据库中的漏洞类型进行 匹配,如果二者匹配则将对应的设备和该漏洞记录在该设备的漏洞列表中,如果二者不匹 配则转入下一个漏洞的匹配过程; 第六模块,用于针对第三模块中得到的每一条控制路径而言,根据该控制路径上 每台设备在漏洞列表中对应的漏洞的类型、该控制路径上相邻两台设备拥有相同类型漏洞 的数量、以及该工控系统所处网络拓扑结构类型,并使用基于攻击图的评估算法获取该控 制路径对应的安全指数; 第七模块,用于将第六模块得到的所有控制路径对应的安全指数在第四模块得到 的网络拓扑结构示意图中标示出来,从而得到最终的工业物联网智能防御示意图。 总体而言,通过本发明所构思的以上技术方案与现有技术相比,能够取得下列有 益效果: (1)由于本发明使用了步骤(1)至步骤(4),通过读取设备信息和设备间连接详情, 5 CN 111556132 A 说 明 书 3/5 页 并根据设备信息和连接详情生成网络拓扑,从而生成层次清晰链路设备完整的示意图,可 以实现准确、全面、快捷地展示网络的拓扑结构和设备详细信息。 (2)由于本发明使用了步骤(5),通过主动查找发现网络自身存在的安全隐患,而 不是被动地等待受到攻击后再去排查被利用的漏洞,从而减少维护人员在进行漏洞修复时 所耗费的时间以及精力,因此能够解决现有被动防御机制存在的耗时长、成本高的技术问 题; (3)由于本发明使用了步骤(6)和步骤(7),通过分析网络存在的问题并以图示的 方式进行展示,从而能够方便技术人员及时对网络进行修复和完善,降低被攻击的风险,因 此能够解决现有被动防御机制存在的防护作用差的技术问题。 附图说明 图1是本发明用于工业物联网的智能防御示意图的生成方法的流程图; 图2是本发明方法的步骤(4)中生成的工控系统的网络拓扑结构示意图。